Códigos QR maliciosos: la nueva arma de los hackers rusos contra Signal

Signal Messenger es víctima de amenazas constantes de hackers rusos, los expertos en seguridad de Google Threat Intelligence Group han presentado un informe en el que se ofrece una panorámica sobre esta situación. La información que se puede consultar desde el blog de Google Cloud indica un aumento en los ataques a Signal Messenger por parte de agentes relacionados con el Gobierno de Rusia.¿Cómo se producen estos ataques? Al tratarse de información sensible, no se han especificado todos los pormenores de estas amenazas. Pero sí que se ha ofrecido una radiografía del funcionamiento de este tipo de ataques que afectan directamente a Signal Messenger. La forma en la que se están realizando estos ataques es mediante la técnicas de phishing con un especial enfoque en la incrustación de códigos QR maliciosos.Signal Messenger se encuentra en el punto de mira de las amenazas de hackers rusosEs posible que teniendo aplicaciones de mensajería como WhatsApp o Telegram, Signal Messenger haya pasado totalmente desapercibida. Esta aplicación y servicio de mensajería se caracteriza por contar con una seguridad extrema, siendo utilizada por agencias de inteligencia. Esto no es todo, Signal Messenger también sirve como refugio a periodistas o activistas en zonas de conflicto.Al tratarse de un punto caliente, los hackers quieren conseguir hacerse con la mayor cantidad de información posible que circula en Signal Messenger. Para hacerlo, como hemos indicado al principio, se han desarrollado códigos QR maliciosos. Estos códigos explotan el funcionamiento de Signal Messenger que permite su utilización en varios dispositivos tras escanear un código QR.Ataque con un código QR malicioso a Signal Messenger / Imagen: Google Threat Intelligence GroupLos atacantes crean códigos QR maliciosos que al ser escaneados lo que hacen es vincular la cuenta a una instancia de Signal controlada por un agente. Al caer en la trampa, cualquier tipo de mensaje enviado a la víctima también será recibido por el hacker y, por lo tanto, se acabará cualquier tipo de secreto que se quiera guardar en posesión de la persona que ha infectado el equipo.Este tipo de ataques es solo la punta del iceberg, el informe de Google Threat Intelligence Group ha indicado que junto al phishing también se han detectado otras amenazas como 'Sandworm' que hace referencia a 'Advanced Persistent Threat' o APT44. Este agente estaría dedicándose a vincular cuentas de Signal Messenger en los dispositivos capturados en el campo de batalla a la infraestructura del agente para luego explotarlas.Para evitar caer en esta nueva forma de infección los expertos de Google Threat Intelligence Group han ofrecido una serie de recomendaciones. Es imprescindible no escanear ningún tipo de código QR cuya presencia genere cierta duda. Además, es obligatorio contar con un bloqueo de pantalla y tener la autenticación en dos pasos activada para así controlar el acceso de cualquier tipo de usuario a las aplicaciones como Signal Messenger.El artículo Códigos QR maliciosos: la nueva arma de los hackers rusos contra Signal fue publicado originalmente en Andro4all.

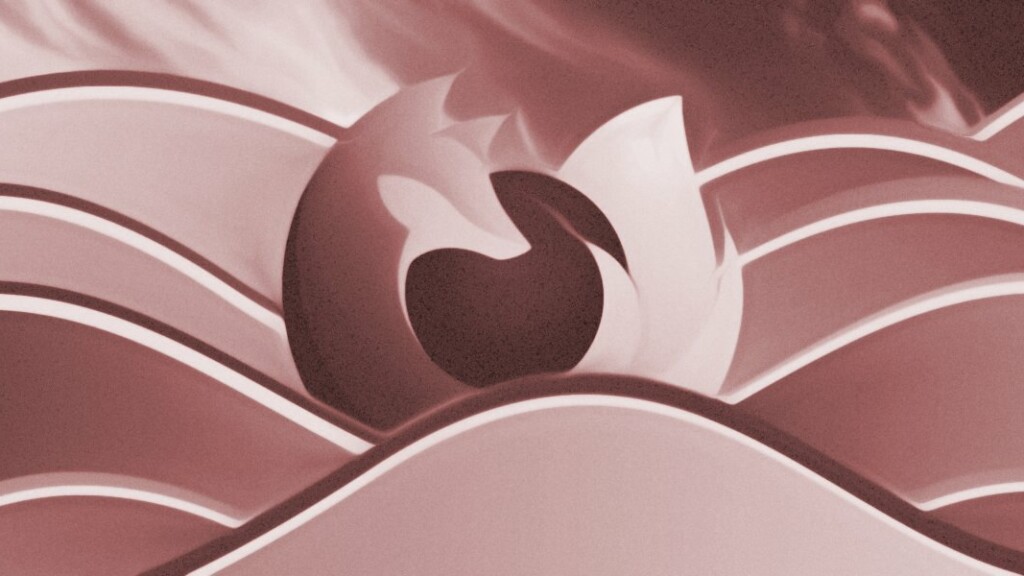

Signal Messenger es víctima de amenazas constantes de hackers rusos, los expertos en seguridad de Google Threat Intelligence Group han presentado un informe en el que se ofrece una panorámica sobre esta situación. La información que se puede consultar desde el blog de Google Cloud indica un aumento en los ataques a Signal Messenger por parte de agentes relacionados con el Gobierno de Rusia.

¿Cómo se producen estos ataques? Al tratarse de información sensible, no se han especificado todos los pormenores de estas amenazas. Pero sí que se ha ofrecido una radiografía del funcionamiento de este tipo de ataques que afectan directamente a Signal Messenger. La forma en la que se están realizando estos ataques es mediante la técnicas de phishing con un especial enfoque en la incrustación de códigos QR maliciosos.

Signal Messenger se encuentra en el punto de mira de las amenazas de hackers rusos

Es posible que teniendo aplicaciones de mensajería como WhatsApp o Telegram, Signal Messenger haya pasado totalmente desapercibida. Esta aplicación y servicio de mensajería se caracteriza por contar con una seguridad extrema, siendo utilizada por agencias de inteligencia. Esto no es todo, Signal Messenger también sirve como refugio a periodistas o activistas en zonas de conflicto.

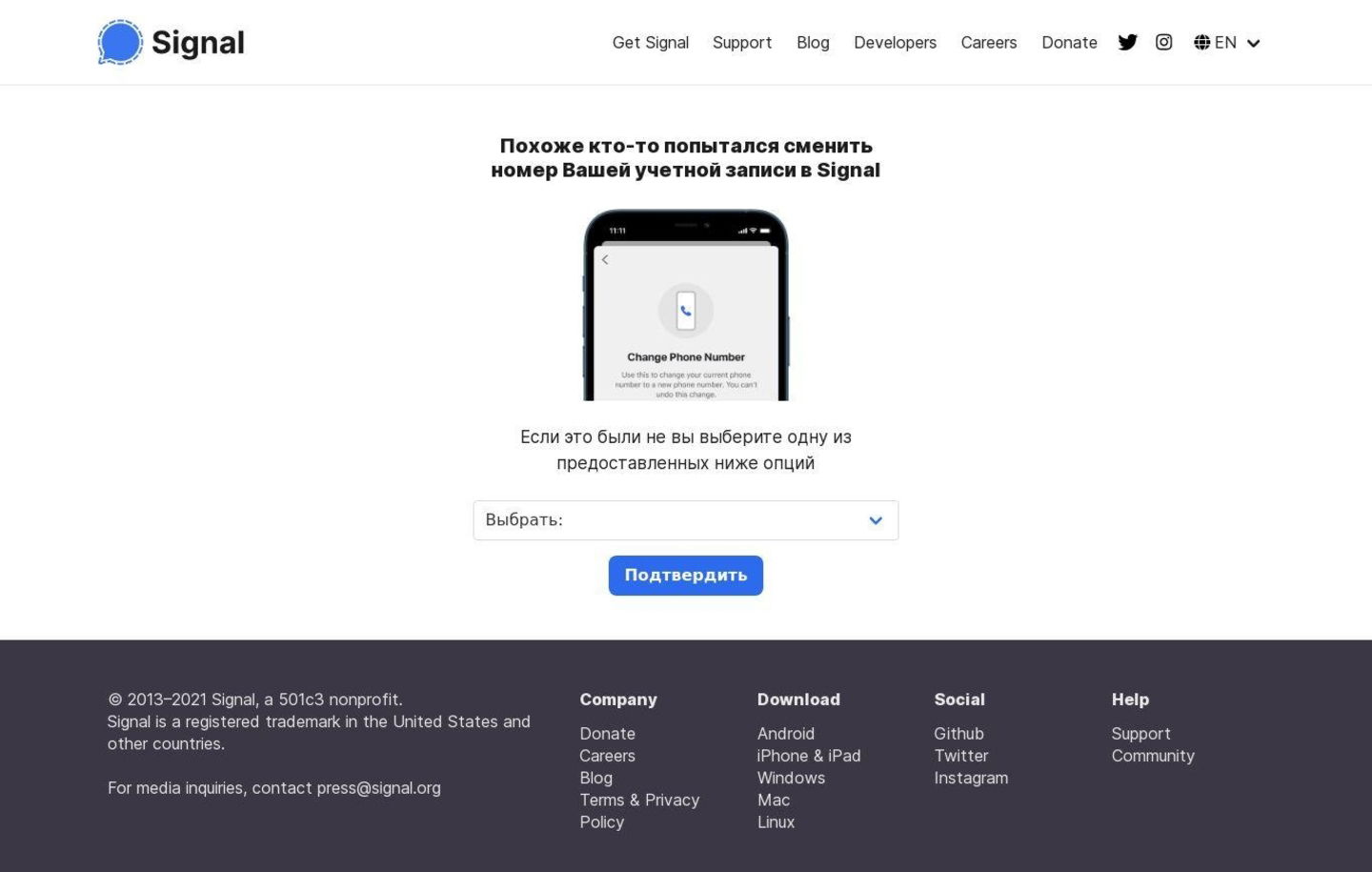

Al tratarse de un punto caliente, los hackers quieren conseguir hacerse con la mayor cantidad de información posible que circula en Signal Messenger. Para hacerlo, como hemos indicado al principio, se han desarrollado códigos QR maliciosos. Estos códigos explotan el funcionamiento de Signal Messenger que permite su utilización en varios dispositivos tras escanear un código QR.

Ataque con un código QR malicioso a Signal Messenger / Imagen: Google Threat Intelligence Group

Los atacantes crean códigos QR maliciosos que al ser escaneados lo que hacen es vincular la cuenta a una instancia de Signal controlada por un agente. Al caer en la trampa, cualquier tipo de mensaje enviado a la víctima también será recibido por el hacker y, por lo tanto, se acabará cualquier tipo de secreto que se quiera guardar en posesión de la persona que ha infectado el equipo.

Este tipo de ataques es solo la punta del iceberg, el informe de Google Threat Intelligence Group ha indicado que junto al phishing también se han detectado otras amenazas como 'Sandworm' que hace referencia a 'Advanced Persistent Threat' o APT44. Este agente estaría dedicándose a vincular cuentas de Signal Messenger en los dispositivos capturados en el campo de batalla a la infraestructura del agente para luego explotarlas.

Para evitar caer en esta nueva forma de infección los expertos de Google Threat Intelligence Group han ofrecido una serie de recomendaciones. Es imprescindible no escanear ningún tipo de código QR cuya presencia genere cierta duda. Además, es obligatorio contar con un bloqueo de pantalla y tener la autenticación en dos pasos activada para así controlar el acceso de cualquier tipo de usuario a las aplicaciones como Signal Messenger.

El artículo Códigos QR maliciosos: la nueva arma de los hackers rusos contra Signal fue publicado originalmente en Andro4all.

![Los móviles con mejores cámaras [2025]](https://www.trecebits.com/wp-content/uploads/2024/03/moviles-con-mejores-camaras-150x150.jpg?#)

![[Actualización] Xbox está retirando los Alan Wake Remastered conseguidos de forma gratuita](https://www.somosxbox.com/wp-content/uploads/2023/12/alan-wake-2-somosxbox.jpeg)