Diese Website verwendet Cookies. Durch die weitere Nutzung der Website stimmen Sie der Verwendung von Cookies zu.

Alle

chip.de

androidnext.de

mobiflip

heise.de

teltarif.de

tecchannel.de

androidpit.de

wparea.de

netzwelt

computerbase.de

notebookcheck.com

smartdroid

inside-handy.de

tabtech.de

androidmag.de

notebookcheck.com

allaboutsamsung.de

technikfaultier.com

technikblog_ch

netvertible-news

windowsunited.de

huaweiblog.de

mobilbranche_de

threema.ch

chip.de

newgadgets.de

iphoneblog.de

iphone-ticker.de

heise.de

mactechnews.de

appgefahren

macerkopf

apfelpage

synology.com

apfelnews.eu

apfeltalk.de

hueblog.de

bitsundso.de

itopnews.de

mobilemacs.de

Alle

onlinemarketing.de

allfacebookde

off-the-record.de

onlinemarketingrockstars.de

sistrix.de

seokratie-gmir

blog.hubspot.de

konversionskraft

internetkapitaene.de

t3n.de

adzine.de

dergoogleprodukt-kompass

usabilityblog-rssfeed

typepad-Ikiz

shopbetreiber-blog.de

seo-trainee.de

t3n.de

upload

impulse.de

contentmanager.de

seo-book.de

projecter.de

- Startseite

-

Technologie

- Alle

- chip.de

- androidnext.de

- mobiflip

- heise.de

- teltarif.de

- tecchannel.de

- androidpit.de

- wparea.de

- netzwelt

- computerbase.de

- notebookcheck.com

- smartdroid

- inside-handy.de

- tabtech.de

- androidmag.de

- notebookcheck.com

- allaboutsamsung.de

- technikfaultier.com

- technikblog_ch

- netvertible-news

- windowsunited.de

- huaweiblog.de

- mobilbranche_de

- threema.ch

- chip.de

- newgadgets.de

- iphoneblog.de

- iphone-ticker.de

- heise.de

- mactechnews.de

- appgefahren

- macerkopf

- apfelpage

- synology.com

- apfelnews.eu

- apfeltalk.de

- hueblog.de

- bitsundso.de

- itopnews.de

- mobilemacs.de

-

Marketing

- Alle

- onlinemarketing.de

- allfacebookde

- off-the-record.de

- onlinemarketingrockstars.de

- sistrix.de

- seokratie-gmir

- blog.hubspot.de

- konversionskraft

- internetkapitaene.de

- t3n.de

- adzine.de

- dergoogleprodukt-kompass

- usabilityblog-rssfeed

- typepad-Ikiz

- shopbetreiber-blog.de

- seo-trainee.de

- t3n.de

- upload

- impulse.de

- contentmanager.de

- seo-book.de

- projecter.de

- Spiele

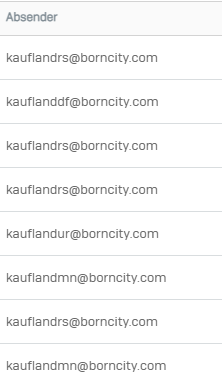

- Sicherheit

- Füge deinen Feed hinzu

- Nachrichtenquelle

![Die SEO-Debatte: Kann KI-generierter Content ranken? [Search Camp 366]](https://blog.bloofusion.de/wp-content/uploads/2025/02/Search-Camp-Canva-366.png)

![SEO-Monatsrückblick Februar 2025: Google AIO in DE, AI-Studien + mehr [Search Camp 365]](https://blog.bloofusion.de/wp-content/uploads/2025/03/Search-Camp-Canva-365.png)

![SEO für unterschiedliche Branchen: Warum Branchenkenntnisse soooo wichtig sind! [Search Camp 364]](https://blog.bloofusion.de/wp-content/uploads/2025/02/Search-Camp-Canva-364.png)

![Deals: Galaxy-Angebote - Fast alle Samsung-Handys gibt es aktuell richtig günstig! [Anzeige]](https://images.cgames.de/images/gamestar/4/samsung-galaxy-mm-deal-teaser_6342949.jpg?#)

:quality(80)/p7i.vogel.de/wcms/bf/01/bf01a246097d7bfc395c18b6e2862c0b/0123574390v2.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/b0/05/b005e943c3eb3e3872ffa1af74caf388/0123578819v1.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/5c/f2/5cf215b88bac71bde56a9d7d776f4fb5/0121908675v1.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/a0/85/a0853cfaa188082528bf368526d0a7e5/0123564156v2.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/65/27/652797f6f320d51cf7619c1ed8afe232/0122604806v2.jpeg?#)