Info Mandiant : Un acteur de l'espionnage de type « China-Nexus » exploite activement une vulnérabilité critique dans Ivanti Connect Secure (CVE-2025-22457)

Info Mandiant : Un acteur de l'espionnage de type « China-Nexus » exploite activement une vulnérabilité critique dans Ivanti Connect Secure (CVE-2025-22457) - Malwares

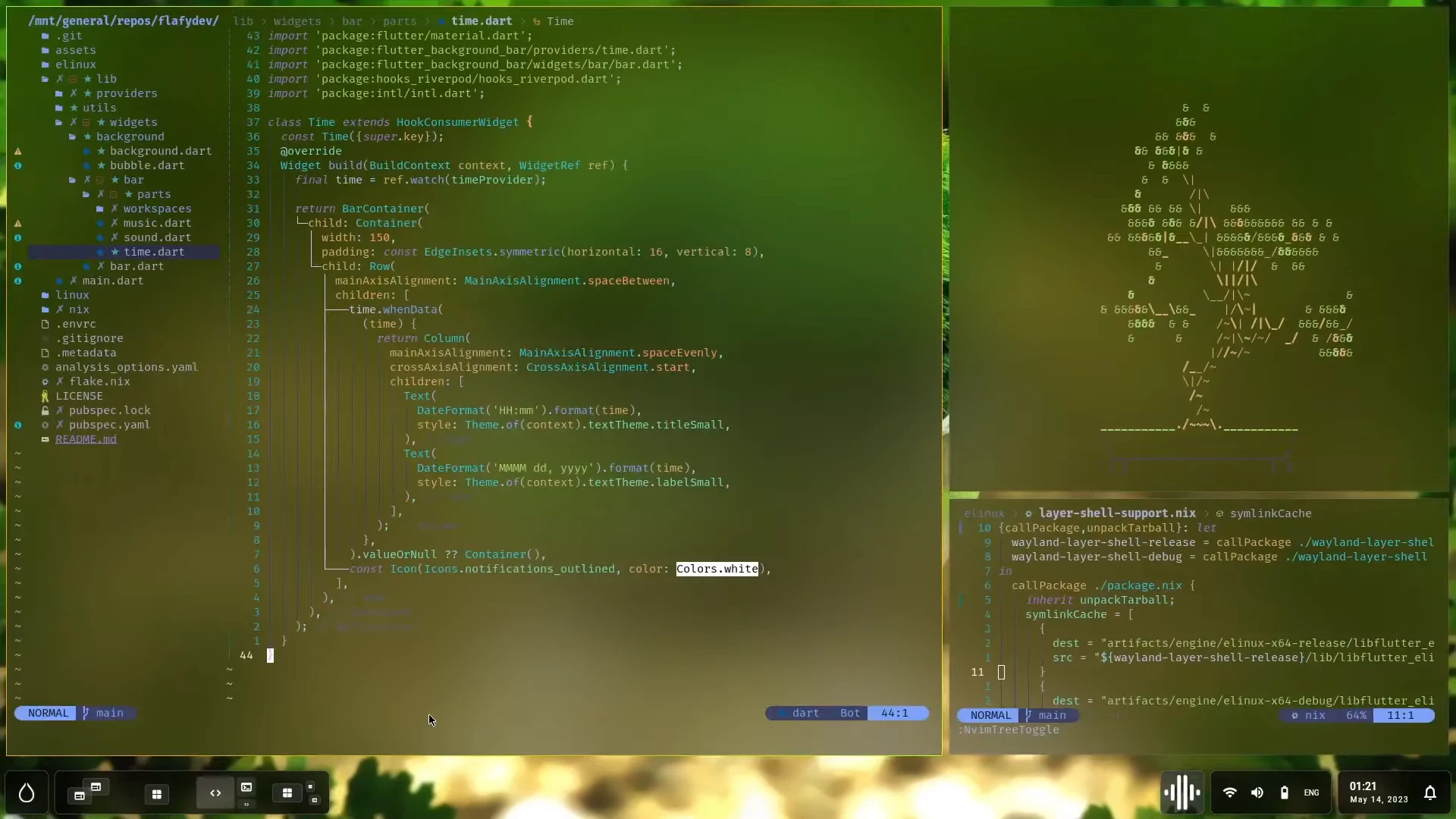

Mandiant a publié une nouvelle étude détaillant l'exploitation active d'une vulnérabilité critique (CVE-2025-22457) affectant les appliances VPN Ivanti Connect Secure (ICS). Cette publication s'inscrit dans le cadre d'une coordination avec Ivanti, qui vient de publier un avis de sécurité à ce sujet.

Un correctif pour la CVE-2025-22457 a été déployé le 11 février 2025 dans la version ICS 22.7R2.6. Initialement considérée comme une vulnérabilité de type déni de service à faible risque en raison d'un débordement de tampon avec un espace de caractères limité.

Mandiant estime qu'un acteur de la menace, UNC5221, a étudié ce correctif et découvert – via un processus complexe – qu'il était possible d'exploiter les versions 22.7R2.5 et antérieures pour exécuter du code à distance.

Charles Carmakal, CTO de Mandiant Consulting,souligne l'évolution du comportement de cet acteur : « Cette nouvelle activité de UNC5221 illustre le ciblage continu des équipements en périphérie du réseau par des groupes d'espionnage liés à la Chine. Ces acteurs poursuivent leurs recherches sur les vulnérabilités de sécurité et développent des logiciels malveillants personnalisés pour les systèmes d'entreprise ne prenant pas en charge les solutions EDR. Le rythme des intrusions menées par ces groupes continue d'augmenter et leurs capacités n'ont jamais été aussi avancées. »

Mandiant et Ivanti confirment que cette vulnérabilité est actuellement exploitée dans la nature sur des systèmes non patchés (exploitation de type "n-day").

Compte tenu de cette exploitation active, Mandiant et Ivanti recommandent vivement aux entreprises utilisant des versions vulnérables (ICS 22.7R2.5 et antérieures) d'appliquer immédiatement le correctif.

Principaux détails :

• Exploitation active & attribution : Mandiant a observé l'exploitation de la CVE-2025-22457 dès la mi-mars 2025. Cette activité, accompagnée du déploiement de l'écosystème de logiciels malveillants SPAWN, est attribuée à UNC5221, un acteur d'espionnage de type « China-Nexus » connu pour exploiter des vulnérabilités zero-day et n-day affectant Ivanti et d'autres équipements en périphérie du réseau.

• Nouveaux logiciels malveillants en mémoire : Après une exploitation réussie, UNC5221 a été observé déployant deux nouvelles familles de logiciels malveillants en mémoire :

o TRAILBLAZE : Un dropper minimaliste en mémoire conçu pour injecter une backdoor (une porte dérobée).

o BRUSHFIRE : Un backdoor passif/ une porte dérobée passive qui s'intègre aux fonctions SSL pour recevoir des commandes.

• Techniques avancées d'attaque : Les attaquants utilisent un dropper en plusieurs étapes basé sur un script shell pour exécuter TRAILBLAZE, qui injecte ensuite BRUSHFIRE directement dans la mémoire d'un processus web en cours d'exécution. Cette approche entièrement en mémoire vise à échapper aux détections.

• Impact : Une exploitation réussie permet à l'attaquant d'établir une porte dérobée persistante (backdoor) sur l'appliance compromise, facilitant ainsi le vol de credentials, une intrusion plus approfondie sur le réseau et l'exfiltration de données.

.webp)

![Bilan 2024 : Les nouveautés Agorapulse pour booster votre stratégie sociale [Infographie]](https://www.agorapulse.com/fr/blog/wp-content/uploads/sites/3/2025/03/FR-New-Favorite-Agorapulse-Features-of-2024-Blogpost-Header-scaled.jpg?#)

![Et si cette entreprise française qui sécurise les sites sensibles sécurisait aussi votre foyer ? [Sponso]](https://c0.lestechnophiles.com/www.numerama.com/wp-content/uploads/2025/04/installation-videosurveillance.jpg?resize=1600,900&key=b2482d73&watermark)