Une étude Semperis met en avant l'importance de renforcer la cybersécurité des services d'eau et d'électricité pour préserver la sécurité publique et la stabilité économique

Une étude Semperis met en avant l'importance de renforcer la cybersécurité des services d'eau et d'électricité pour préserver la sécurité publique et la stabilité économique - Investigations

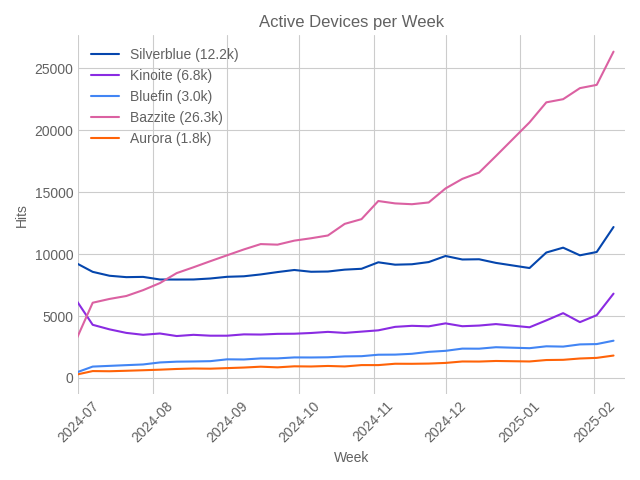

Semperis publie les résultats d'une nouvelle étude consacrée aux cyberattaques

visant les opérateurs d'eau et d'électricité. 62 % des opérateurs ont été ciblés par des

cyberattaques au cours des 12 derniers mois, et une grande majorité (80 %) l'ont été à

plusieurs reprises.

Les récentes cyberattaques par des groupes liés à des États-nations contre les

infrastructures d'eau et d'électricité soulignent la vulnérabilité des infrastructures

critiques. Une récente recommandation de l'EPA (NDLR : l'agence de protection de

l'environnement des États-Unis) aux services d'eau préconise des mesures pour

détecter, répondre et récupérer après des cyberattaques. Outre des attaques aux

États-Unis et au Royaume-Uni étudiées dans ce rapport, la France n'est pas en reste :

au début de l'année 2024, un groupe de cybercriminels a revendiqué une intrusion

ayant compromis les comptes clients d'un fournisseur national d'électricité. Quelques

mois plus tôt, un autre acteur majeur du secteur énergétique a été touché par une fuite

de données ayant exposé les informations personnelles de plus de 100 000 clients, à la

suite d'une action revendiquée par un hacktiviste dénonçant la hausse des prix de

l'énergie.

Il est jugé préoccupant par les experts en cybersécurité que 38 % des services

considèrent ne jamais avoir été visés par des cyberattaques, ce qui pourrait révéler un

manque de détection ou de vigilance.

« De nombreux opérateurs de services publics ignorent probablement que leurs

infrastructures ont déjà été infiltrées par la Chine. Des groupes malveillants soutenus

par Pékin, tels que Volt Typhoon, privilégient en effet des techniques discrètes comme

les attaques "Living off the Land", particulièrement difficiles à détecter. Celles-ci

permettent d'installer des portes dérobées, de collecter des données sensibles ou de

rester en sommeil pendant des mois, voire des années, en attendant le moment

opportun pour frapper,”, indique Chris Inglis, conseiller stratégique chez Semperis et

premier directeur national américain de la cybersécurité.

Le rapport intitulé Empowering Infrastructure Resilience, Evaluating Cyber Threats to

Water and Electric Utilities révèle que près de 60 % des attaques proviennent de

groupes liés à des États-nations. En outre, 54 % des services ont subi une corruption

ou destruction permanente de données et de systèmes lors d'une attaque. Dans 67 %

des cyberattaques, les attaquants ont compromis les systèmes d'identité, tels qu'ActiveDirectory, Entra ID et Okta. 15 % des entreprises ignoraient si ces systèmes avaient été affectés.

Les conséquences potentielles pour le public de se retrouver sans électricité, chauffage

ou eau potable, même pour une courte durée, peuvent être majeures. L'étude souligne

que les usagers des services publics ont jusqu'ici été relativement épargnés — mais

cette situation pourrait ne pas durer.

L'ère de la résilience

« Les systèmes qui alimentent nos réseaux électriques et notre eau potable constituent

le socle de toutes nos activités quotidiennes. Pourtant, nous poursuivons notre vie en

toute confiance, en partant du principe que quelqu'un d'autre s'en chargera. Mais la

réalité est simple : personne ne le fera à notre place. Il est urgent de renforcer ces

infrastructures essentielles et d'en éliminer les menaces criminelles dès maintenant »,

ajoute Chris Inglis.

Ce qui distingue les opérateurs de services publics de nombreuses autres industries est

la nature critique de leur travail. Si un opérateur d'électricité ou d'eau est compromis,

les risques potentiels pour la santé publique et la sécurité peuvent menacer une nation

entière. Les experts de Semperis rappellent que la résilience face aux cyberattaques

menaçant les opérations devrait être la priorité numéro un pour chaque organisation

impliquée dans les infrastructures critiques.

« Sans améliorer la résilience, les attaquants continueront de frapper. Les services

publics doivent saisir cette opportunité. Ils doivent supposer que les intrusions vont se

produire, et pratiquer des scénarios d'attaques réalistes qui pourraient devenir une

réalité dans le futur grâce à des exercices pratiques », déclare Mickey Bresman, PDG

de Semperis.

Pour renforcer la résilience opérationnelle face aux cyberattaques, les opérateurs

devraient :

Identifier les composants d'infrastructure de niveau Tier 0 essentiels pour la

récupération après une cyberattaque.

Prioriser la réponse aux incidents et la récupération pour ces systèmes,

suivis des fonctions critiques (Tier 1), des fonctions essentielles à l'entreprise

(Tier 2), puis toutes les autres (Tier 3).

Documenter les processus de réponse et de récupération, puis les tester

avec des scénarios réalistes impliquant du personnel et des processus au-delà

du département informatique.

Se concentrer non seulement sur la récupération rapide, mais aussi sur une

récupération sécurisée. Les attaquants tentent souvent de compromettre les

sauvegardes pour maintenir leur présence dans l'environnement, même après

des tentatives de récupération. Il faut donc déployer des solutions assurant

vitesse, sécurité et visibilité lors des crises.

-------------------------

Méthodologie :

L'étude repose sur un sondage mené auprès d'opérateurs d'infrastructures critiques,

principalement dans les secteurs de l'eau et de l'électricité. Elle inclut des données

issues de plusieurs pays, notamment les États-Unis et le Royaume-Uni, afin de dresser

un panorama global des menaces pesant sur ces services essentiels.

(1).jpg)

![Bilan 2024 : Les nouveautés Agorapulse pour booster votre stratégie sociale [Infographie]](https://www.agorapulse.com/fr/blog/wp-content/uploads/sites/3/2025/03/FR-New-Favorite-Agorapulse-Features-of-2024-Blogpost-Header-scaled.jpg?#)

![Et si cette entreprise française qui sécurise les sites sensibles sécurisait aussi votre foyer ? [Sponso]](https://c0.lestechnophiles.com/www.numerama.com/wp-content/uploads/2025/04/installation-videosurveillance.jpg?resize=1600,900&key=b2482d73&watermark)