SÉCURITÉ : À LA RECHERCHE DU MAILLON FAIBLE !

SÉCURITÉ : À LA RECHERCHE DU MAILLON FAIBLE ! - Points de Vue / primetime, PINEAPPLI

Dans un monde où la confiance numérique est devenue un pilier fondamental de nos interactions, la sécurité ne peut plus se limiter à la seule sphère technique. Elle doit être pensée de manière globale, intégrant les dimensions légale, réglementaire, organisationnelle… et même ergonomique. Cela est d'autant plus vrai dans les secteurs sensibles comme celui de la santé, où le traitement de données critiques — telles que celles liées à la fabrication de dispositifs médicaux — impose une rigueur absolue à chaque étape du parcours documentaire.

.

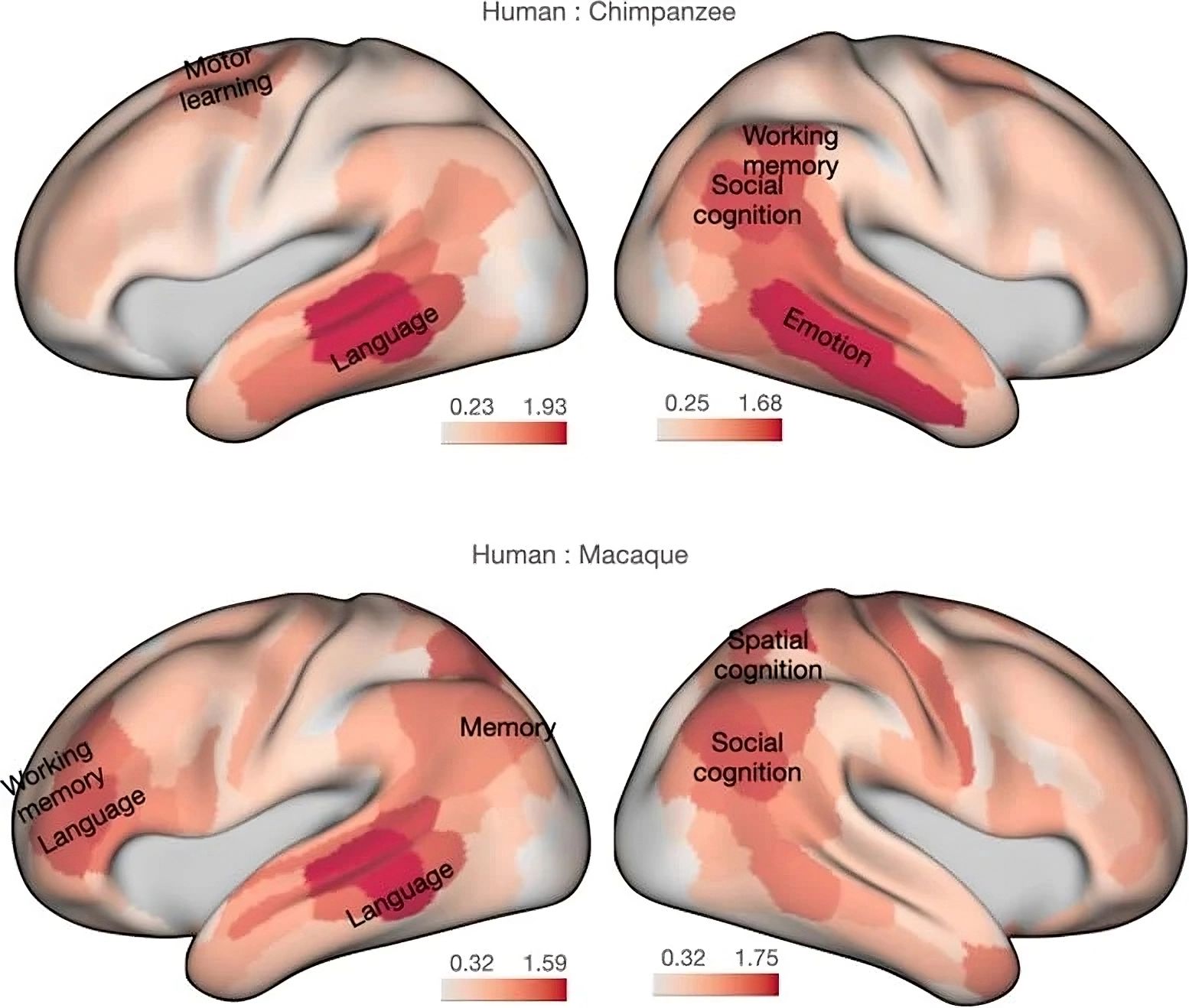

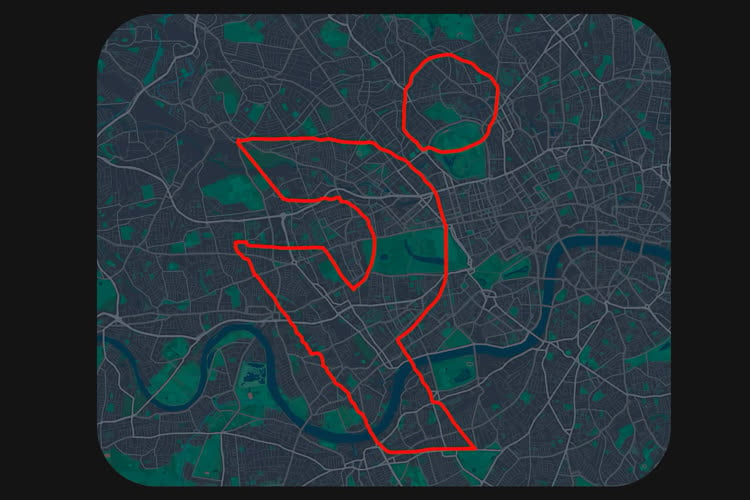

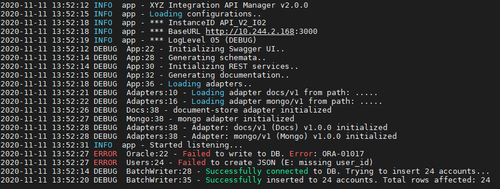

Un système d'information est, par essence, un ensemble complexe. Plus il fait intervenir de services, de logiciels ou de fournisseurs, plus il devient difficile de garantir sa sécurité dans son intégralité. Chaque brique peut être robuste, mais ce sont les liens entre elles — ces fameuses zones d'interconnexion — qui représentent souvent les failles les plus critiques.

SIGNATURE ÉLECTRONIQUE DANS LA SANTÉ :

UNE CHAÎNE DONT CHAQUE MAILLON COMPTE

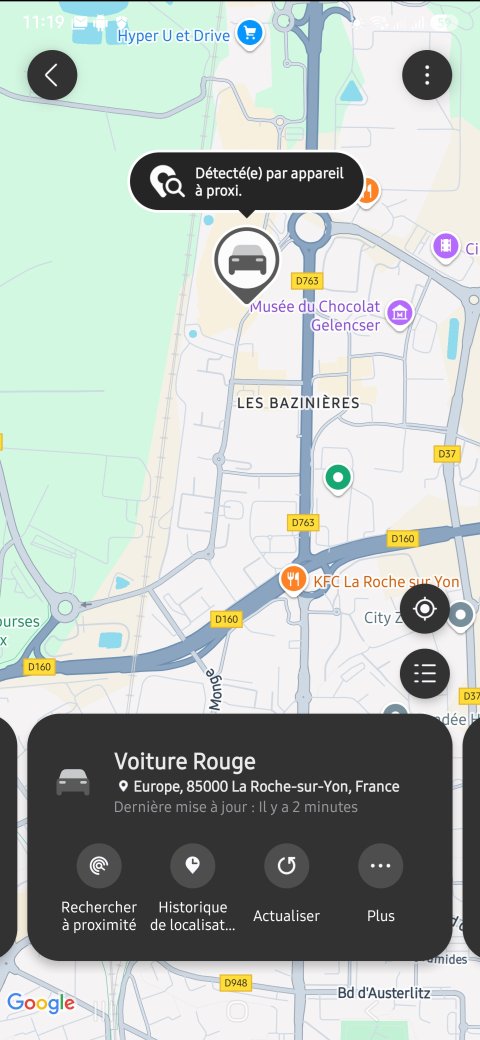

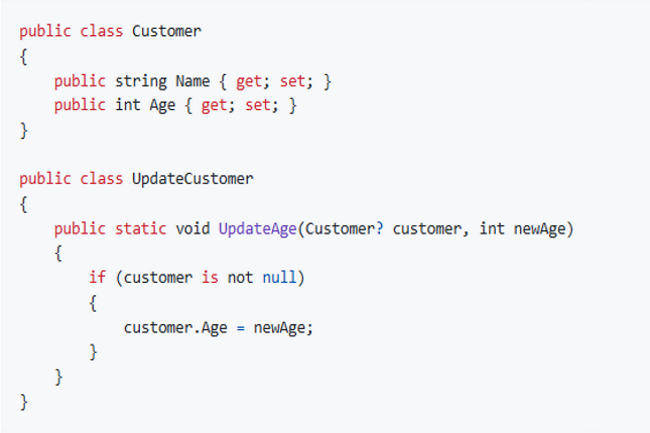

Prenons l'exemple du parcours de signature électronique dans le secteur de la santé, à travers un cas d'usage concret : la collecte de données médicales en vue de la fabrication de prothèses. Ce processus implique plusieurs étapes critiques : collecte, transfert, production et archivage. Mais derrière cette vue simplifiée se cachent en réalité de nombreux points de passage entre services et outils : interfaces machines, plateformes logicielles, API, systèmes d'authentification, conformité légale et règlementaire …

À chacune de ces étapes, la sécurité ne se joue pas seulement sur le chiffrement des données ou le cloisonnement des accès. Il s'agit aussi d'assurer l'intégrité et la traçabilité des opérations, tout en maintenant la conformité réglementaire. Dans ce contexte, une authentification faible au moment de la signature, ou un passage de données entre deux plateformes sans contrôles suffisants, peut remettre en cause la validité de l'ensemble de la chaîne documentaire.

C'est là qu'interviennent les différents acteurs de l'organisation :

• L'IT met en place l'infrastructure technique ;

• Le juridique encadre le processus pour qu'il soit conforme au droit ;

• Le marketing, souvent oublié, conçoit une expérience utilisateur fluide qui encourage les bonnes pratiques ;

• L'archivage garantit que les documents signés sont recevables juridiquement

Lorsque ces services fonctionnent en silos, les risques s'accumulent : absence de visibilité sur l'ensemble du cycle de vie du document, erreurs de configuration, redondance ou incompatibilité des outils, etc. C'est justement cette fragmentation qui devient le maillon faible.

POURQUOI UNE SOLUTION INTÉGRÉE EST UNE NÉCESSITÉ

Dans notre exemple du secteur médical, la collecte des données issues d'appareils connectés se fait à distance. Ces données doivent ensuite être transférées vers un site de production, avant d'être archivées pour une durée légale. Cela implique non pas quatre, mais au moins sept étapes, si l'on considère chaque point de passage comme un maillon potentiel : collecte, transfert, intégration, traitement, validation, conservation et mise à disposition.

Si chacune de ces étapes est gérée par une plateforme différente, développée par plusieurs fournisseurs, et opérée manuellement ou sans interopérabilité, alors les risques se multiplient : fuites de données, erreurs humaines, perte de traçabilité, voire invalidité des signatures.

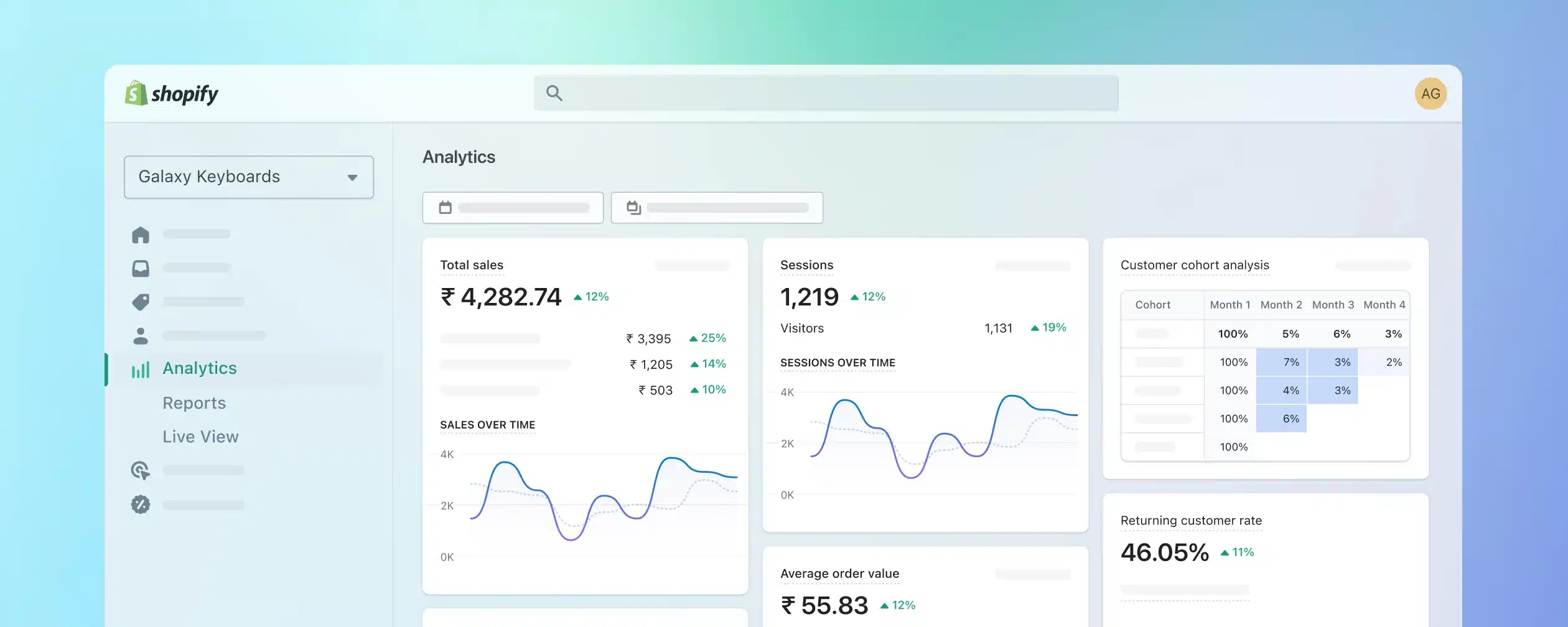

L'approche optimale repose sur une solution unifiée, qui permet :

• l'orchestration automatique du parcours de données via API,

• le partage sécurisé des informations entre modules,

• une interface unique pour toutes les parties prenantes,

• et la centralisation des preuves (techniques, juridiques, temporelles) dans un environnement conforme.

Cette vision 360° ne se contente pas de sécuriser les données : elle garantit aussi la cohérence du parcours de confiance numérique associé à chaque document signé.

CONCLUSION : LA SÉCURITÉ, UNE HISTOIRE DE CHAÎNE ET DE CONNEXIONS

La sécurité ne se joue pas uniquement au niveau de chaque brique technologique. Elle s'écrit dans l'histoire qu'on peut raconter — preuves à l'appui — sur l'ensemble du cycle de vie d'une donnée ou d'un document. C'est en identifiant chaque maillon, mais surtout en sécurisant les passages entre eux, que l'on construit une confiance durable.

Et si l'on devait retenir une leçon : ce n'est pas parce qu'un composant est conforme qu'il protège l'ensemble. Le vrai défi, c'est l'orchestration cohérente de tous les éléments du système — outils, processus, hommes — dans une approche intégrée, interopérable et régulée

Contact commercial :

Juan LARRAURI

0033 (0) 7 66 46 16 61

commercial@pineappli.mc

https://pineappli.info/_2_GSMag

Avril 2025 par Jean-Marc Rietsch, Société FISAM, fililale du Groupe LuxTrust.