Morphing Meerkat, un acteur malveillant sème le chaos avec une plateforme de phishing-as-a service sophistiquée

Morphing Meerkat, un acteur malveillant sème le chaos avec une plateforme de phishing-as-a service sophistiquée Infoblox Threat Intelligence dévoile Morphing Meerkat, un acteur malveillant qui usurpe plus de 100 marques et vole des identifiants - Malwares

Infoblox Threat Intel a identifié une plateforme de Phishing-as-a-Service (PhaaS) particulièrement sophistiquée, représentant une menace majeure pour les entreprises du monde entier.

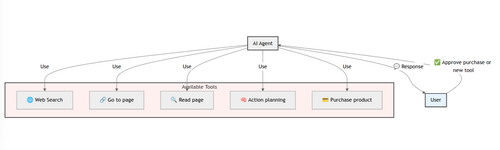

Baptisée Morphing Meerkat, cette plateforme malveillante exploite de manière ingénieuse les enregistrements DNS d'échange de courrier (MX) pour générer dynamiquement de fausses pages de connexion et ainsi dérober les identifiants de connexion des victimes.

Lorsqu'une victime clique sur un lien de phishing, le kit vérifie l'enregistrement MX du domaine de messagerie pour identifier son fournisseur de services. Il affiche ensuite une fausse page de connexion imitant celle du véritable service de messagerie de la victime, rendant l'attaque extrêmement crédible. Cette approche exploite une technique DNS avancée, qui s'appuie sur des configurations de messagerie existantes pour se fondre dans l'environnement de la cible, à l'image de la stratégie "living off the land", où les cybercriminels détournent des infrastructures légitimes pour masquer leurs activités.

Morphing Meerkat offre aux cybercriminels une large palette de fonctionnalités :

• Vol d'identifiants : Les informations saisies par la victime sont immédiatement envoyées aux attaquants.

• Redirection trompeuse : Après plusieurs tentatives infructueuses, la victime est redirigée vers la véritable page de connexion, réduisant ainsi les soupçons.

• Ciblage international : Grâce à une traduction automatique des fausses pages, les attaques s'étendent à l'échelle mondiale.

• Personnalisation avancée : L'utilisation des enregistrements MX rend les attaques plus crédibles en affichant une interface familière à la victime.

• Évasion des systèmes de sécurité : La plateforme contourne les défenses traditionnelles via des techniques telles que les redirections ouvertes sur des serveurs adtech ou l'obfuscation du code.

• Accessibilité accrue : En tant que service PhaaS, elle permet même aux cybercriminels sans compétences techniques de lancer des attaques d'envergure.

Les conséquences de ces attaques peuvent être dévastatrices. En s'emparant des identifiants de connexion, les cybercriminels peuvent infiltrer des réseaux d'entreprise, exfiltrer des données sensibles et orchestrer de nouvelles attaques, entraînant des pertes financières, des atteintes à la réputation et des risques juridiques. De plus, les comptes compromis servent souvent à propager d'autres campagnes de phishing, aggravant encore la menace.

Une surveillance proactive et une visibilité accrue sont essentielles pour garantir la sécurité des entreprises. Morphing Meerkat illustre parfaitement comment les cybercriminels exploitent les failles existantes en s'appuyant sur des techniques avancées, comme l'utilisation de serveurs DNS légitimes pour dissimuler leurs traces et les redirections ouvertes.

Renforcer la sécurité DNS est important pour se prémunir contre ce type de menaces. Cela passe par un contrôle strict des accès, empêchant les utilisateurs de communiquer avec des serveurs DoH malveillants, ainsi que par le blocage des infrastructures publicitaires et de partage de fichiers non indispensables aux activités de l'entreprise.

En réduisant le nombre de services superflus sur leur réseau, les entreprises diminuent leur surface d'attaque et limitent ainsi les opportunités pour les cybercriminels de diffuser leurs menaces.

.webp)

.webp)

![Bilan 2024 : Les nouveautés Agorapulse pour booster votre stratégie sociale [Infographie]](https://www.agorapulse.com/fr/blog/wp-content/uploads/sites/3/2025/03/FR-New-Favorite-Agorapulse-Features-of-2024-Blogpost-Header-scaled.jpg?#)