Meldung von Sicherheitslücken – Risiko für die „Guten“

Von manchen werden sie Sicherheitsforschende und von anderen Hacker genannt. Der Punkt ist, dass es Leute gibt, die über Sicherheitslücken im Internet stolpern und diese nicht ausnutzen wollen. Stattdessen sehen sie es gerne, wenn diese geschlossen werden und sie im Nachhinein über die gefundene Schwachstelle, und wie diese ausgenutzt werden konnte, berichten können. Doch anstatt […]

Von manchen werden sie Sicherheitsforschende und von anderen Hacker genannt. Der Punkt ist, dass es Leute gibt, die über Sicherheitslücken im Internet stolpern und diese nicht ausnutzen wollen. Stattdessen sehen sie es gerne, wenn diese geschlossen werden und sie im Nachhinein über die gefundene Schwachstelle, und wie diese ausgenutzt werden konnte, berichten können. Doch anstatt sich über die Meldung der Sicherheitslücke zu freuen und sie zu beheben, greifen einige Institutionen zu rechtlichen Mitteln und zeigen die Meldenden an. Das hat verschiedene Konsequenzen.

Wissenswerte Hintergründe

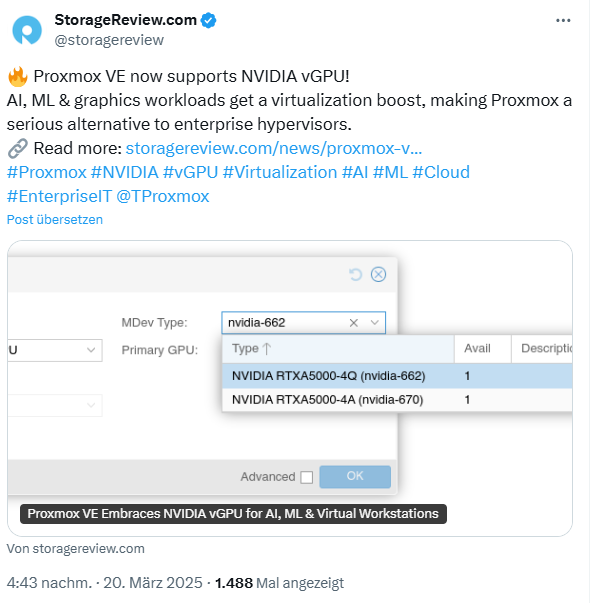

Responsible Disclosure

Ethical Hacker verwenden typischerweise Responsible Disclosure, um von ihnen gefundene Schwachstellen erst an die für die jeweiligen verantwortlichen Stellen zu melden. Wenn die Schwachstellen geschlossen wurden, dann wird zeitlich verzögert veröffentlicht, um was es sich gehandelt hat und wie dies ausgenutzt werden konnte. Kritisch ist das normalerweise nicht mehr, weil die Schwachstellen ja bereits geschlossen sind.

§ 202a StGB

Angelehnt an das Briefgeheimnis stellt § 202a StGB das Ausspähen von Daten unter Strafe, wobei Angeklagte zu bis zu drei Jahren Freiheitstrafe verurteilt werden können. Voraussetzung hierbei ist der unbefugte Zugriff auf Daten, die besonders gegen einen solchen Zugriff gesichert sind. Zum Beispiel über eine Kombination von Nutzername und Passwort. Auch die Vorbereitung auf das Ausspähen oder das Abfangen von Daten ist nach § 202c StGB bereits strafbar. Den § 202a StGB, das Ausspähen von Daten, besprachen wir bereits ausführlich. Dessen Intention ist klar, wer unberechtigt geschützte Informationen abgreift, wird bestraft. Aber was, wenn man „zufällig“ über solche Informationen stolpert?

Fall Modern Solution

Im Fall Modern Solution meldete ein Softwareentwickler eine Sicherheitslücke an die Firma Modern Solution, die er im Rahmen eines Auftrages bei einem seiner Kunden identifiziert hatte. Heruntergebrochen auf das Nötigste hat der Entwickler ein Passwort zu einer Datenbank gefunden, dass im Klartext gespeichert wurde. Um zu überprüfen, ob das Passwort gültig ist, hat er sich bei der Datenbank angemeldet und hatte Zugriff auf Daten von 700.000 Kunden. Nach der Meldung hat Modern Solution den Softwareentwickler angezeigt und der Entwickler wurde (noch nicht rechtskräftig) zu 50 Tagessätzen verurteilt.

Fall Lilith Wittmann

Ähnlich wie dem Softwareentwickler erging es Lilith Wittmann. Im Mai 2021 fand die IT-Sicherheitsexpertin gravierende Sicherheitslücken in der „CDU-connect-App“, über die personenbezogenen Daten abgreifbar gewesen sind. Gemeldet wurden die Sicherheitslücken der Partei, dem BSI und dem Berliner Datenschutzbeauftragten. Die App wurde anschließend vom Netz genommen und Betroffene wurden informiert.

Eben noch geschätzt, plötzlich angezeigt

Auf X, ehemalig Twitter, teilt der Account zu der CDU-connect-App mit, dass durch die Meldung von Lilith Wittmann die App vorsorglich vom Server genommen wird. Nach eigenen Angaben setzte sich ein ranghohes Mitglied der CDU mit ihr in Verbindung und bot ihr einen Beratungsvertrag an. Da Lilith Wittmann jedoch keine hohe Meinung von der CDU hat, wurde ihr mit juristischen Schritten gedroht.

Die CDU stellte Strafantrag beim LKA Berlin, worauf die zuständige Staatsanwaltschaft das Verfahren gegen Lilith Wittmann aufnahm. Später gestand die CDU ein, dass dies ein Fehler gewesen sei und zog den Strafantrag zurück. Nur beeinflusst das Zurückziehen eines Strafantrages jedoch nicht unbedingt die Strafverfolgung, da es sich bei den § 202 ff. StGB um ein relative Antragsdelikte handelt und die Strafverfolgungsbehörde bei besonderen öffentlichen Interessen – wie einem „Hack“ der zweitgrößten Partei – auch von Amts Wegen (weiter) ermitteln kann. Das Verfahren wurde jedoch später von der Staatsanwaltschaft eingestellt, da die Daten nicht vor einem unberechtigten Zugriff geschützt und aus technischer Sicht öffentlich abrufbar waren.

CCC meldet keine Sicherheitslücken an CDU

Nachdem bekannt wurde, dass die Strafanzeige in diesem Fall von der CDU kam, gab es auch eine direkte Reaktion vom Chaos Computer Club (CCC). Dieser verurteilt die Anzeige aufs Schärfste, da hier der Überbringer der Nachricht bestraft werde. Als Konsequenz entschied sich der CCC keine Sicherheitslücken mehr direkt an die CDU zu melden. Die Mitglieder des CCC melden regelmäßig verschiedenste Sicherheitslücken, wie zum Beispiel bei der elektronischen Patientenakte.

Konsequenzen für die Meldung von Sicherheitslücken

Viele Personen, die Sicherheitslücken finden, haben mittlerweile die Befürchtung nach dem Motto „Shooting the Messenger“ für das Überbringen schlechter Nachrichten abgestraft zu werden, wenn sie nach dem Prinzip der Responsible Disclosure Sicherheitslücken melden.

CCC als Zwischeninstanz zur Meldung von Sicherheitslücken

Aus dieser Angst heraus melden sich viele Entdecker von Sicherheitslücken erst beim CCC. Dieser überprüft diese Meldungen und leitet diese an die entsprechenden Stellen weiter. 90 Tage nach dem Beheben der Sicherheitslücke wird diese dann durch den CCC veröffentlicht. Dadurch werden die Entdecker selbst schwieriger greifbar und laufen weniger Gefahr in das Visier von Strafverfolgungsbehörden zu geraten.

Meldung von Sicherheitslücken durch Full Disclosure

Dadurch, dass die Meldung per Responsible Disclosure öfter Konsequenzen für die Meldenden hatten, steigt die Gefahr, dass die Sicherheitslücken per Full Disclosure veröffentlicht werden. Im Gegensatz zur Responsible Disclosure werden die Sicherheitslücken bei der Full Disclosure ohne Rücksprache mit den Betroffenen sofort veröffentlicht. Dies bietet den Betroffenen keine Zeit die Lücke vor der Veröffentlichung zu schließen, wodurch die Gefahr von Zero-Day-Angriffen steigt.

Geplante Gesetzesänderung

Die sogenannten Hackerparagraphen (§§ 202a-c StGB) sind teilweise sehr umstritten. Nach § 202c Abs. 1 Nr. 2 StGB steht bereits die Beschaffung von Computerprogrammen unter Strafe, wenn deren Zweck das Ausspähen oder Abfangen von Daten ist. Das Problem: Jeder Sicherheitsforscher und die meisten Administratoren verwenden genau solche Programme, um ihre Systeme und Netze zu testen oder zu administrieren. Damit fallen diese Programme unter die „Dual-use“ Software, wobei hier eine rechtliche Grauzone erreicht ist.

Aktuell gibt es Bemühungen die Hackerparagraphen so zu verändern, dass Ethical Hacker besser geschützt werden, wenn sie Schwachstellen melden. Verfolgt wird das Motto „Wer IT-Sicherheitslücken schließen möchte, habe Anerkennung verdient – nicht Post vom Staatsanwalt.“ Voraussetzung für das straffreie Melden sind die folgenden drei Punkte:

- Das Eindringen erfolgt mit der Absicht eine Sicherheitslücke zu finden

- Es muss die Absicht bestehen, die Institution, die die Lücke schließen kann, oder das BSI darüber zu informieren

- Die Handlung muss erforderlich sein, um eine Sicherheitslücke festzustellen

Wie sich das weiterentwickelt, bleibt abzuwarten.

Gefällt Ihnen der Beitrag?

Dann unterstützen Sie uns doch mit einer Empfehlung per:

TWITTER FACEBOOK E-MAIL XING

Oder schreiben Sie uns Ihre Meinung zum Beitrag:

HIER KOMMENTIEREN

© www.intersoft-consulting.de

,regionOfInterest=(991,707)&hash=12ad502002bdcddc5e47aadd407026b33d3272809ea2f098f3c8a1e4fac2258e#)

![Perplexity, ChatGPT Search & Co.: Kann Google jetzt einpacken? [Search Camp 367]](https://blog.bloofusion.de/wp-content/uploads/2025/02/Search-Camp-Canva-367.png)

![Die SEO-Debatte: Kann KI-generierter Content ranken? [Search Camp 366]](https://blog.bloofusion.de/wp-content/uploads/2025/02/Search-Camp-Canva-366.png)

![Deals: AC Shadows - Die PS5-Version gibt’s schon jetzt günstiger im Amazon-Angebot [Anzeige]](https://images.cgames.de/images/gamestar/4/assassins-creed-shadows-teaserbild_6344249.jpg?#)

:quality(80)/p7i.vogel.de/wcms/04/a9/04a9ba30fdb5e8d6aad39bfcc960ba4f/0123563972v1.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/fc/fa/fcfacb7b61ce2d7f3bfd9bd61e11760b/0123581047v1.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/74/7c/747cfe61ab2064adc187bffabb385c39/0123711458v5.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/74/24/74248c42c329df36b2b9991b699585fb/0121812025v1.jpeg?#)