Questo sito utilizza i cookie. Continuando a navigare nel sito, accetti il nostro utilizzo dei cookie.

Tutti

andreagaleazzi.com

hdblog.it

ceotech.it

tuttoandroid.net

androidworld.it

xiaomitoday.it

smartworld.it

batista70phone.com

ispazio.net

chimerarevo.com

iphoneitalia.com

multiplayer.it

tomshw.it

zeusnews.it

androidblog.it

amicopc.com

scubidu.eu

mondo3.com

mondomobileweb.it

tariffando.it

universofree.com

amcomputers.org

cryptonomist.ch

socializziamo.net

turbolab.it

italiancoders.it

hackerjournal.it

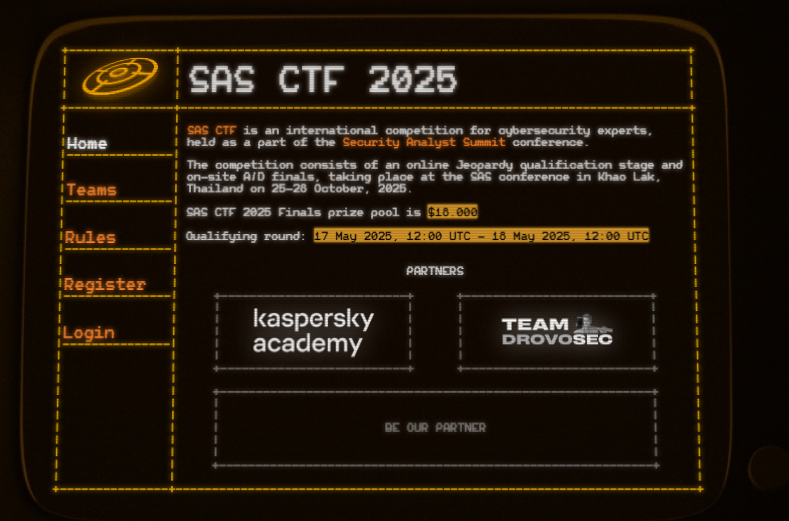

blog.kaspersky.it

lffl.org

miamammausalinux.org

ilsoftware.it

aranzulla.it

mrwebmaster.it

punto-informatico.it

html.it

hwupgrade.it

melablog.it

forum.mrwebmaster.it

telefonino.net

- Pagina Iniziale

- LIVE TV

-

Tecnologia

- Tutti

- andreagaleazzi.com

- hdblog.it

- ceotech.it

- tuttoandroid.net

- androidworld.it

- xiaomitoday.it

- smartworld.it

- batista70phone.com

- ispazio.net

- chimerarevo.com

- iphoneitalia.com

- multiplayer.it

- tomshw.it

- zeusnews.it

- androidblog.it

- amicopc.com

- scubidu.eu

- mondo3.com

- mondomobileweb.it

- tariffando.it

- universofree.com

- amcomputers.org

- cryptonomist.ch

- socializziamo.net

- turbolab.it

- italiancoders.it

- hackerjournal.it

- blog.kaspersky.it

- lffl.org

- miamammausalinux.org

- ilsoftware.it

- aranzulla.it

- mrwebmaster.it

- punto-informatico.it

- html.it

- hwupgrade.it

- melablog.it

- forum.mrwebmaster.it

- telefonino.net

- Videogiochi

- Aggiungi il tuo feed

- Fonte di Notizie

/https://www.ilsoftware.it/app/uploads/2024/04/intelligenza-artificiale-consumo-energetico.jpg)

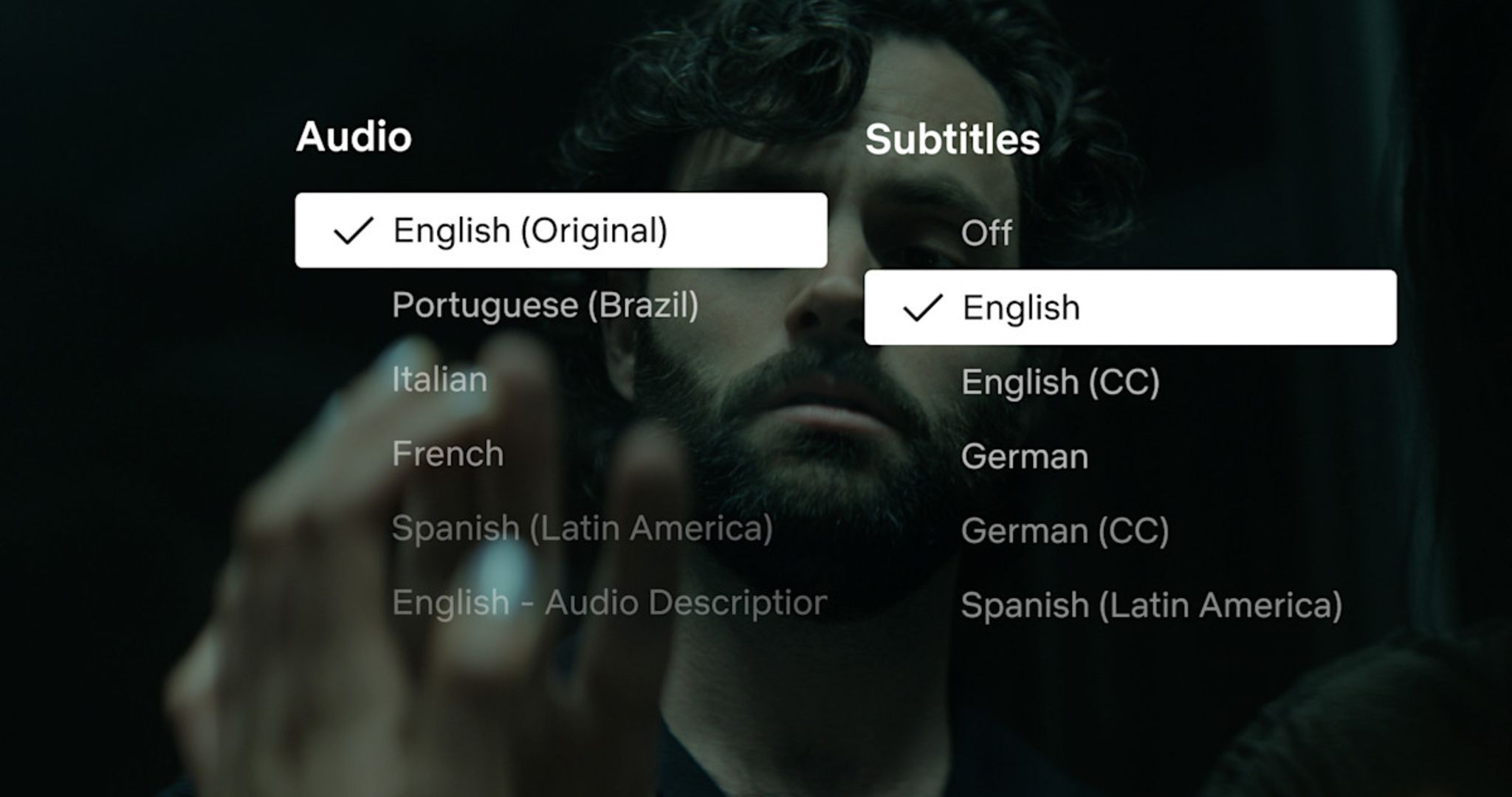

/https://www.html.it/app/uploads/2025/04/netflixx-2.jpg)

/https://www.html.it/app/uploads/2025/04/spoti-prezzi.jpg)