Cosa succede al computer se si scarica software pirata | Blog ufficiale di Kaspersky

Storie di come le persone hanno scaricato versioni craccate di Microsoft Office, AutoCAD, SketchUp, Ableton e altri programmi, e di cosa è successo ai loro computer.

Cosa fanno gli utenti quando hanno bisogno di un programma ma non possono ancora acquistare una licenza ufficiale? Risposta corretta: “Devono usare la versione di prova” oppure “Devono trovare un’alternativa gratuita”. Risposta errata: “Devono cercare online una versione craccata.”

È noto che alcuni siti alternativi poco affidabili offrono versioni craccate di software, oltre ad altre “chicche”. Dopo aver esaminato siti pieni di pubblicità, gli utenti potrebbero ottenere un programma che desiderano (solitamente senza futuri aggiornamenti e funzionalità di rete), ma assieme a quello ottenere un miner, uno stealer o qualsiasi altra minaccia inclusa.

Sulla base di esempi concreti, spieghiamo perché bisognerebbe evitare siti che offrono download immediati di programmi molto richiesti.

Miner e stealer su SourceForge

SourceForge era un tempo il sito più grande per tutto ciò che era open source, in un certo senso il precursore di GitHub. Ma non pensare che SourceForge sia morto: oggi fornisce servizi di hosting e distribuzione di software. Sul suo portale software sono presenti molteplici progetti, caricati da chiunque lo desideri.

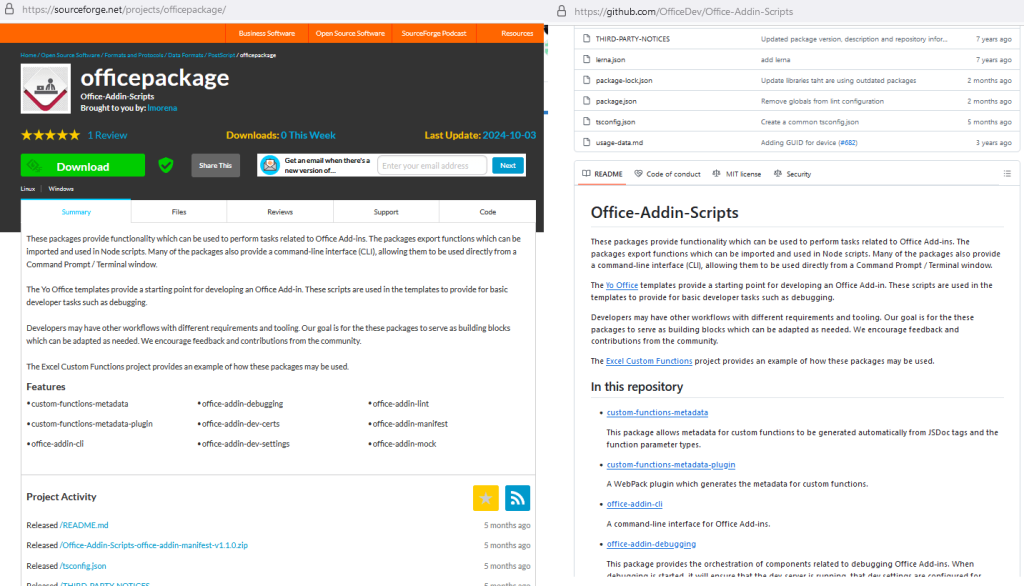

E, come nel caso di GitHub, è proprio questo cosmopolitismo a costituire un ostacolo alla sicurezza di alto livello. Consideriamo solo un esempio: i nostri esperti hanno trovato su SourceForge un progetto chiamato officepackage. A prima vista sembra innocuo: descrizione chiara, nome senza fronzoli, perfino una recensione positiva.

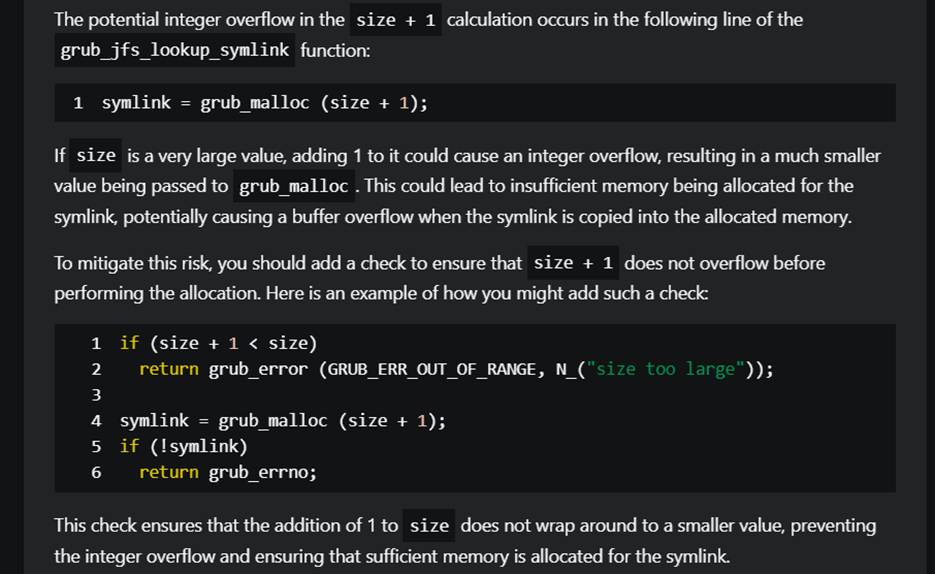

Ma cosa succederebbe se ti dicessimo che la descrizione e i file sono stati copiati direttamente da un progetto non correlato su GitHub? I campanelli d’allarme stanno già suonando. Detto questo, quando si fa clic sul pulsante Scarica non arriva alcun malware sul computer: il progetto è apparentemente pulito. Apparentemente perché il payload dannoso non è stato distribuito direttamente tramite il progetto OfficePackage, ma tramite la pagina Web ad esso associata. Com’è possibile?

Il fatto è che ogni progetto creato su SourceForge ottiene il proprio nome di dominio e hosting su sourceforge.io. Quindi, un progetto denominato officepackage ha una pagina Web su officepackage.sourceforge[.]io. Tali pagine sono facilmente indicizzabili dai motori di ricerca e compaiono in cima ai risultati di ricerca. Ecco come gli autori degli attacchi attraggono le loro vittime.

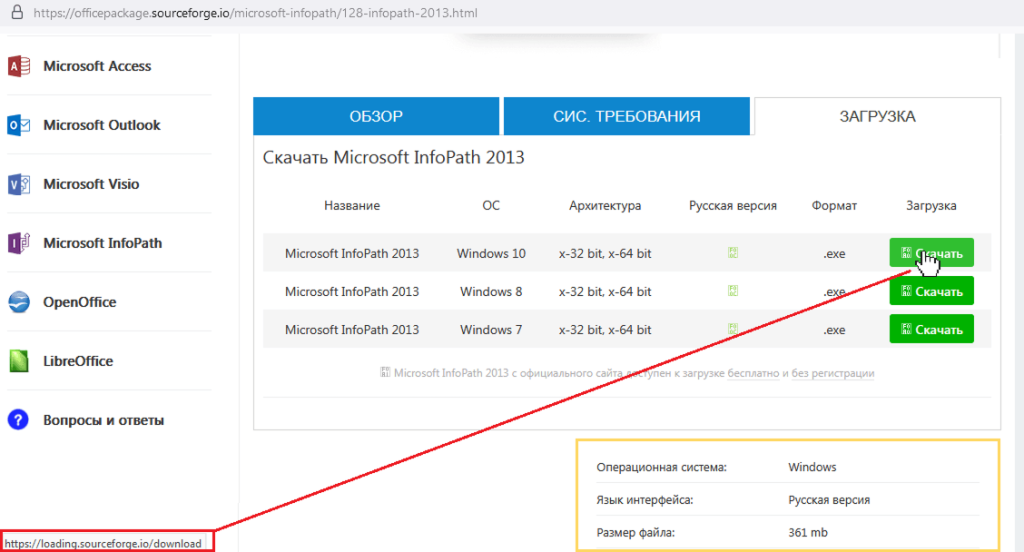

Quando si visita officepackage.sourceforge[.]io da un motore di ricerca, gli utenti vengono indirizzati a una pagina che offre il download di quasi tutte le versioni della suite Microsoft Office. Ma, come sempre, il diavolo si nasconde nei dettagli: se si passa il mouse sopra il pulsante Download, la barra di stato del browser mostra un collegamento a https[:]//loading.sourceforge[.]io/download. Individuata la trappola? Il nuovo collegamento non ha nulla a che fare con officepackage; loading è un progetto completamente diverso.

Il pulsante “Download” dalla pagina “officepackage” sul portale software SourceForge porta a un progetto completamente diverso

E dopo aver fatto clic, gli utenti vengono reindirizzati non alla pagina del progetto loading, ma a un altro sito intermediario con un altro pulsante Scarica. Solo dopo aver fatto clic, l’utente, stanco di navigare, finalmente riceve un file: un archivio denominato vinstaller.zip. All’interno è presente un altro archivio, che a sua volta contiene un programma di installazione dannoso per Windows.

Al centro di questa diabolica matrioska ci sono due cose terribili: al posto dei prodotti Microsoft, un miner e ClipBanker (un malware per sostituire gli indirizzi dei portafogli di ciptovaluta negli appunti) vengono rilasciati nel dispositivo della vittima dopo aver eseguito il programma di installazione. Per maggiori dettagli sullo schema dell’infezione, è possibile consultare la versione completa dello studio sul nostro blog Securelist.

Programma di installazione dannoso di TookPS mascherato da software legittimo

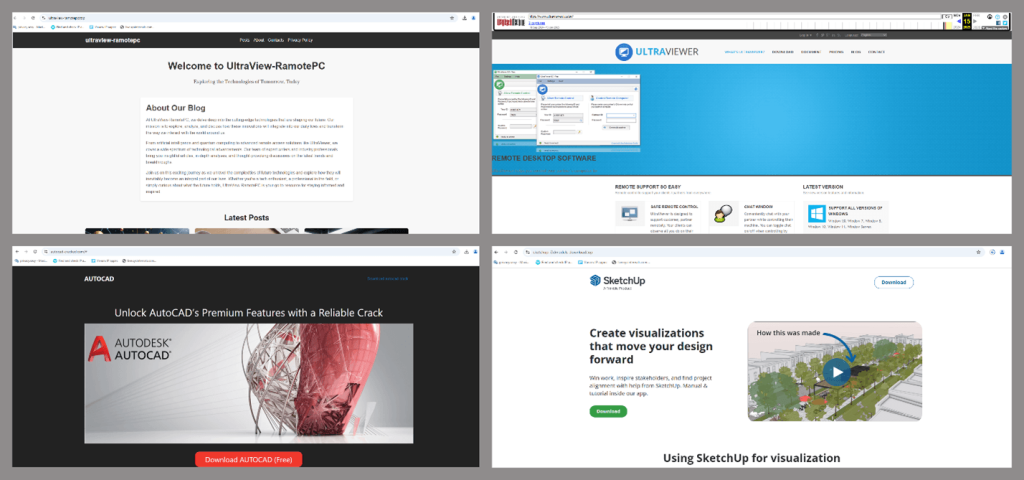

I cybercriminali non si limitano a SourceForge e GitHub. In un altro caso recente scoperto dai nostri esperti, gli autori degli attacchi sono stati scoperti mentre distribuivano il dannoso downloader TookPS, già a noi noto per i falsi client DeepSeek e Grok, utilizzando falsi siti Web con download gratuiti di software specializzati. Abbiamo scoperto un’intera serie di siti di questo tipo che offrivano agli utenti versioni craccate di UltraViewer, AutoCAD, SketchUp e altri software professionali popolari, il che significa che l’attacco non era rivolto solo agli utenti privati, ma anche ai liberi professionisti e alle organizzazioni. Tra gli altri file dannosi rilevati c’erano i nomi Ableton.exe e QuickenApp.exe, presumibilmente versioni delle rinomate applicazioni per la creazione di musica e la gestione del denaro.

Con mezzi tortuosi, il programma di installazione ha scaricato due backdoor nel dispositivo della vittima: Backdoor.Win32.TeviRat e Backdoor.Win32.Lapmon. Per scoprire esattamente in che modo il malware è arrivato nel dispositivo della vittima, consulta un altro post di Securelist. Grazie al malware, gli autori degli attacchi hanno ottenuto pieno accesso al computer della vittima.

Come proteggersi

Innanzitutto, non scaricare software pirata. Per nessun motivo. Mai. Un programma craccato può sembrare gratuito e immediatamente disponibile, ma il prezzo da pagare non sarà misurato in denaro, ma in dati: i dati degli utenti. E no, questo non significa foto di famiglia e chiacchierate con gli amici. I cybercriminali sono alla ricerca dei portafogli di criptovaluta, dei dati delle carte di pagamento, delle password degli account e persino delle risorse del computer per il mining delle criptovalute.

Ecco un elenco di regole che consigliamo a chiunque utilizzi SourceForge, GitHub e altri portali software.

- Se un utente non può acquistare la versione completa di un’applicazione, deve utilizzare alternative o versioni di prova, non software craccati. Probabilmente non otterrà tutte le funzionalità disponibili, ma almeno il dispositivo è garantito per essere al sicuro.

- È consigliabile scaricare i programmi solo da fonti attendibili. Come dimostrano le pratiche di SourceForge e GitHub, anche in questo caso bisognerebbe procedere con cautela ed esaminare tutti i file scaricati con un anti-virus.

- È consigliabile proteggere i dati bancari e delle criptovalute con strumenti affidabili. I portafogli virtuali andrebbero trattati con la stessa attenzione riservata a quelli fisici.

Ulteriori letture a sostegno dell’invito a non scaricare software pirata:

/https://www.html.it/app/uploads/2025/04/chrome-android.jpg)

/https://www.ilsoftware.it/app/uploads/2023/09/GPT-4V-modello-openai.jpg)

/https://www.html.it/app/uploads/2025/04/defender.jpg)

/https://www.html.it/app/uploads/2025/04/wp_drafter_546402.jpg)

/https://www.html.it/app/uploads/2025/04/apple-maps.jpg)