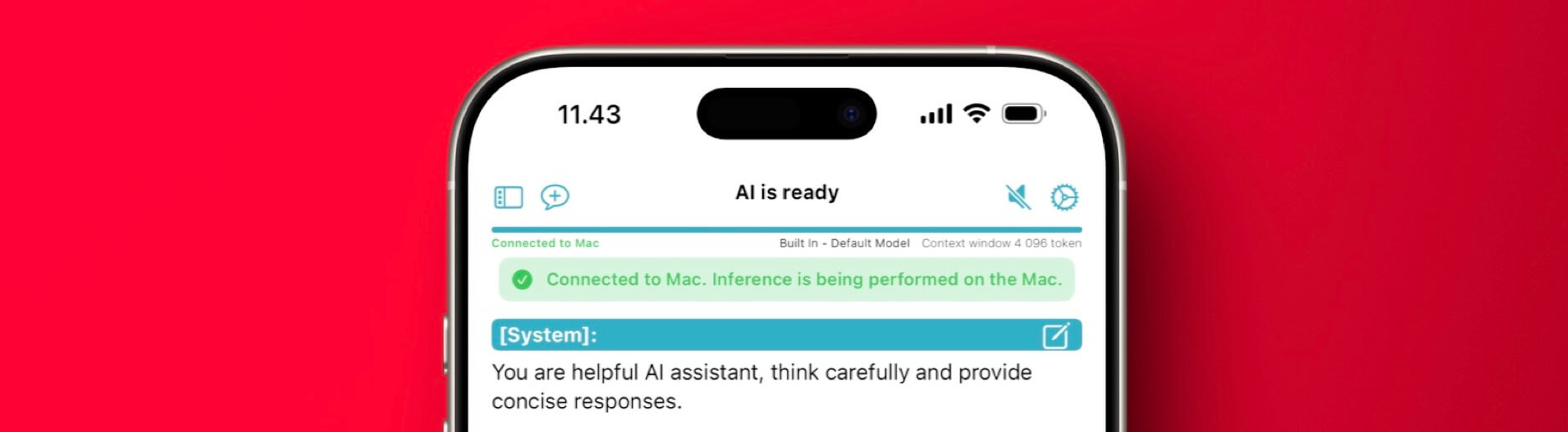

Kritische Sicherheitslücke 30 Stunden nach Bekanntwerden ausgenutzt

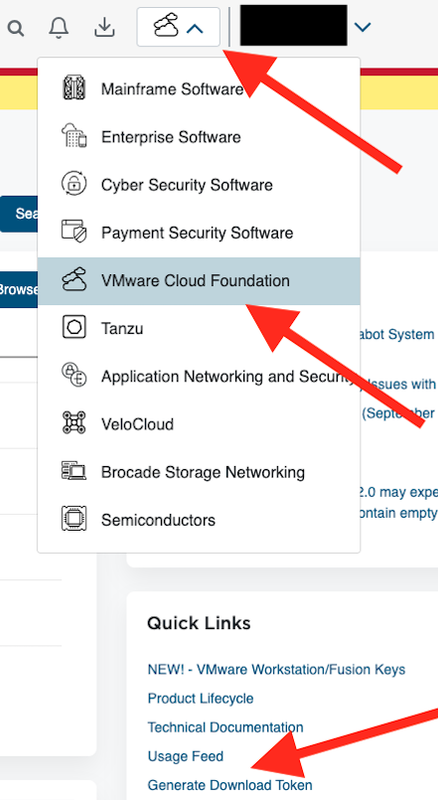

Behalten Apache-Tomcat-Nutzer bestimmte Standardeinstellungen oder haben einen Server falsch konfiguriert, können Cyberkriminelle Remote Code ausführen. Die Schwachstelle wurde bereits kurz nach Veröffentlichung eines PoC aktiv ausgenutzt.

:quality(80)/p7i.vogel.de/wcms/a5/4d/a54d221a89ca1d8f39852f533df05f3d/0123717866v2.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/a5/4d/a54d221a89ca1d8f39852f533df05f3d/0123717866v2.jpeg) Behalten Apache-Tomcat-Nutzer bestimmte Standardeinstellungen oder haben einen Server falsch konfiguriert, können Cyberkriminelle Remote Code ausführen. Die Schwachstelle wurde bereits kurz nach Veröffentlichung eines PoC aktiv ausgenutzt.

Behalten Apache-Tomcat-Nutzer bestimmte Standardeinstellungen oder haben einen Server falsch konfiguriert, können Cyberkriminelle Remote Code ausführen. Die Schwachstelle wurde bereits kurz nach Veröffentlichung eines PoC aktiv ausgenutzt.

,regionOfInterest=(320,180)&hash=aaae52e075a1a9738ba48b0690a212a3c2add53d8a18d518fdce17f529c1cae9#)

![Warum die Google Search Console eines der wichtigsten Relaunch-Werkzeuge ist [Search Camp 368]](https://blog.bloofusion.de/wp-content/uploads/2025/02/Search-Camp-Canva-368.png)

![Perplexity, ChatGPT Search & Co.: Kann Google jetzt einpacken? [Search Camp 367]](https://blog.bloofusion.de/wp-content/uploads/2025/02/Search-Camp-Canva-367.png)

![Deals: Geschenkezeit! - Amazon verteilt Geschenke im Wert von über 400€! [Anzeige]](https://images.cgames.de/images/gamestar/4/amazon-frühlingsangebote-gratis-geschenke-gratisspiele-prime-gaming-audible-sale-prime_6344812.jpg?#)

![Atomfall: Testvergleich deutscher Magazine [6/7]](https://www.gamersglobal.de/sites/gamersglobal.de/files/news/teaser/4770/%5BTestvergleich%5D_26.jpg)

:quality(80)/p7i.vogel.de/wcms/e0/a0/e0a056e28b2fec37d6685b29e43830db/0123610096v2.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/74/39/7439cd3e02bb8ff93e104e035a7ed749/0123693574v1.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/85/b8/85b8ca2e615ec54aefe054747ed4b2a3/0123408210v1.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/f6/bc/f6bc084b6c5823f48c6729ad1fd100d9/0123772860v1.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/ee/a9/eea9b56119c857a0dd04101ca7bd5022/0122614831v1.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/a4/82/a482b10466fe1e02cef427898577953f/0123523984v2.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/b8/70/b870304bd2f48799080cc62d1daf6f0c/0123405263v1.jpeg?#)