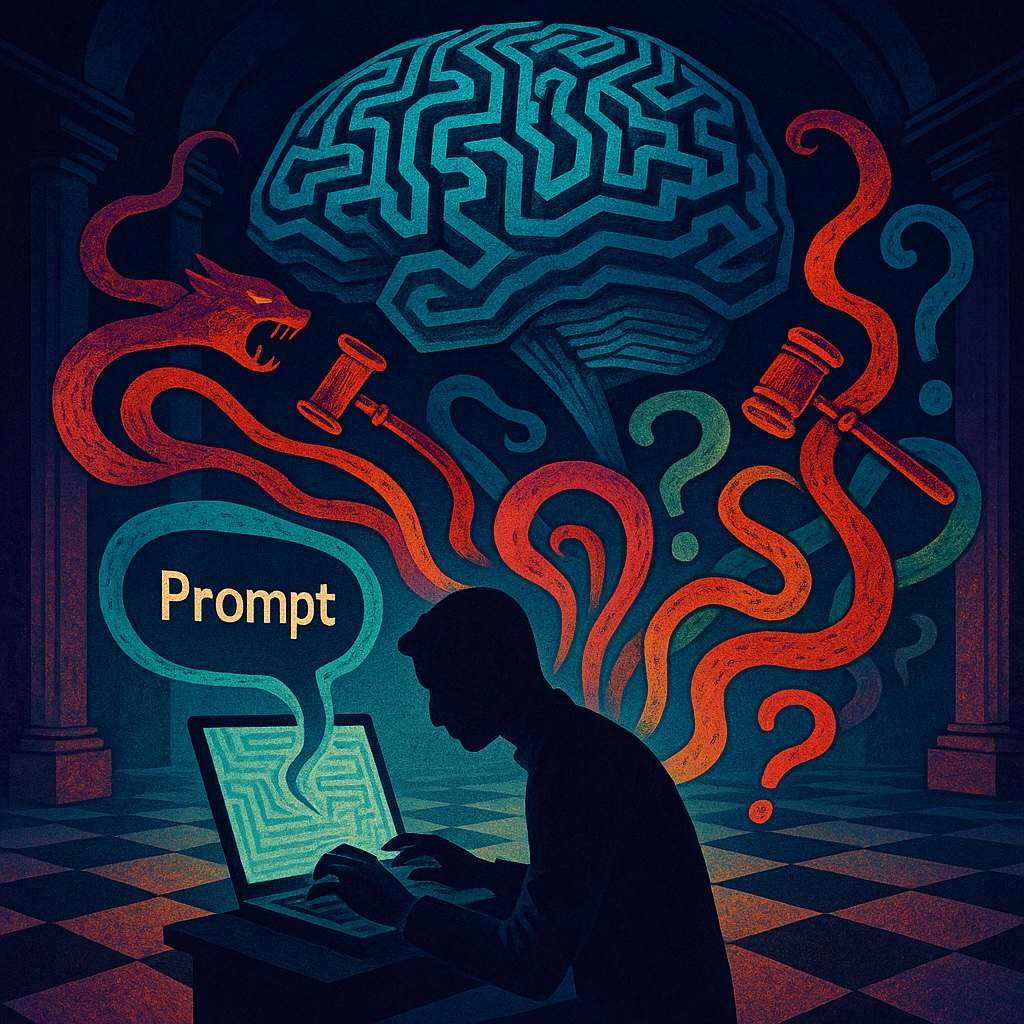

Ni las contraseñas más seguras pueden con esto: las amenazas de las que nadie se salva

Tener una contraseña robusta es crucial para proteger nuestra seguridad de la red. Se trata de un gran escudo para luchar contra los hackeos, pero ni siquiera una clave difícil es garantía de que no vamos a sufrir un ciberataque. Cada vez hay amenazas más avanzadas que convierten en vulnerable incluso a las contraseñas que […] The post Ni las contraseñas más seguras pueden con esto: las amenazas de las que nadie se salva appeared first on ADSLZone.

Tener una contraseña robusta es crucial para proteger nuestra seguridad de la red. Se trata de un gran escudo para luchar contra los hackeos, pero ni siquiera una clave difícil es garantía de que no vamos a sufrir un ciberataque. Cada vez hay amenazas más avanzadas que convierten en vulnerable incluso a las contraseñas que cumplen con todos los estándares para ser seguras.

Los expertos en ciberseguridad recomiendan que siempre que sea posible utilicemos contraseñas con mayúsculas y minúsculas, con símbolos y números, y con más de 8 caracteres. Además, es aconsejable no repetir la misma en diferentes cuentas, para evitar que, si nos hackean una, puedan acceder a más servicios digitales en los que estemos registrados. No obstante, aunque pongamos mucho cuidado en usar claves seguras, hay veces en las que será imposible protegernos ante una amenaza cibernética.

De hecho, otro tip que dan los profesionales en seguridad informática es que cambiemos cada cierto tiempo las contraseñas. Esto puede parecer un engorro, pero, en ocasiones, es lo único que podrá mantenernos protegidos frente a ataques en la red (y ni aún así estaremos del todo a salvo).

Ataques de phishing

Un método muy común al que recurren los ciberatacantes con el fin de robar nuestras contraseñas fácilmente es el phishing. En este tipo de ataques, somos las propias víctimas las que facilitamos nuestras credenciales, por lo que tenemos que andarnos con ojo. Para conseguir que caigamos en la trampa, los piratas informáticos crean páginas falsas que imitan a sitios web legítimos. Aquellos que entran terminan entregando sus datos sin percatarse en los pequeños detalles que podrían dar pistas de que se encuentran ante una estafa.

Una vez que metas tu contraseña, esta información se envía directamente al hacker. Así, logran iniciar sesión en nuestras cuentas sin necesidad de ir probando claves ni usar programas para vulnerarlas. Es importante no dar nuestros datos rápidamente e inspeccionar bien las páginas antes de escribir nada. Además, siempre que puedas, conviene activar la autenticación de dos factores.

Virus informáticos

Otro habitual que afecta a multitud de usuarios y empresa son los malwares. Si instalamos sin querer un virus en nuestros dispositivos, lo hacemos vulnerable. Un troyano puede acceder a ciertas herramientas de nuestro móvil, ordenador o tablet sin nuestro permiso. En algunos casos, son keyloggers, capaces de detectar cada pulsación del teclado, desvelando todo lo que escribimos, incluyendo las contraseñas.

Los keyloggers registrarán cuándo estamos escribiendo nuestras credenciales y las enviará al hacker. Por ese motivo, hay que tener mucho cuidado con qué descargamos, asegurarnos de tener actualizados a su última versión el sistema operativo y contar con un antivirus.

Secuestro de sesión

Incluso con una contraseña protegida, un pirata informático podría acceder a tu cuenta si logra secuestrar tu sesión. Es posible que un hacker robe cookies de sesión o tokens de autenticación y los emplee para suplantar la identidad de un usuario que ya haya iniciado sesión. Aunque sea algo laborioso, quienes tienen los conocimientos suficientes para hacerlo pueden acceder a servicios de la víctima, como el correo electrónico, la cuenta bancaria o una cuenta de almacenamiento en la nube, sin necesidad de iniciar sesión.

Este proceso puede darse en contextos en los que compartas el dispositivo con otra persona. Por ejemplo, si utilizas el ordenador de una biblioteca o de tu universidad. Por eso, conviene no iniciar sesión en sitios públicos. También puede suponer un peligro en las aplicaciones web no seguras que no cifran los tokens de sesión ni establecen temporizadores de expiración.

Lo recomendable es cerrar siempre sesión después de realizar tareas confidenciales, no guardar sesión en PC públicos y usar navegadores que bloqueen páginas no seguras.

Ataques de intermediario

El protocolo HTTPS de las webs ha mejorado la seguridad a la hora de navegar por internet, pero los ataques MitM («Man-in-the-Middle») siguen existiendo. Especialmente hay que tener cuidado con las redes WiFi públicas o abiertas, ya que un atacante podría interceptar tu señal y manipular el tráfico entre el dispositivo e Internet.

De esta manera, un hacker puede introducir scripts fraudulentos en las páginas que visites y redirigirte a webs de phishing o meter malware. Para evitarlo, es conveniente usar una VPN que cifre tu conexión aunque te conectes a redes públicas.

Relleno de credenciales

Como ya hemos mencionado al principio, los expertos suelen recomendar que no usemos la misma contraseña en diferentes cuentas. No obstante, es una práctica bastante común para evitar olvidar las credenciales de distintos servicios. En esos casos, convertimos una contraseña segura en algo vulnerable. Basta con que se filtren los datos de una red social para que los ciberdelincuentes tengan acceso a otros servicios en los que hayas usado la misma.

El relleno de credenciales o la reutilización de credenciales robadas es un tipo de ataque cibernético. Muchas veces los hackers acceden a listas de nombres de usuarios cuyas credenciales de algún servicio se han publicado y van probando a meter la misma clave y correo en otros sitios.

The post Ni las contraseñas más seguras pueden con esto: las amenazas de las que nadie se salva appeared first on ADSLZone.

![Los mejores ventiladores inteligentes [2025]](https://www.trecebits.com/wp-content/uploads/2024/01/dreo-smart-tower-fan-150x150.webp?#)