Microsoft Dynamics 365 sotto attacco

Nuova campagna di phishing prende di mira Microsoft Dynamics 365: a rischio credenziali e dati sensibili The post Microsoft Dynamics 365 sotto attacco first appeared on Hackerjournal.it.

Un’allerta significativa arriva dal team di ricerca di Check Point Research: una nuova campagna di phishing, sofisticata e mirata, sta sfruttando Microsoft Dynamics 365 Customer Voice per colpire un ampio numero di organizzazioni, principalmente negli Stati Uniti, ma con potenziale impatto globale. Dynamics 365 Customer Voice è una piattaforma CRM molto diffusa utilizzata per raccogliere feedback dei clienti, registrare chiamate e gestire sondaggi, e la sua popolarità l’ha resa un bersaglio ideale per i cybercriminali.

La portata del fenomeno è preoccupante: Microsoft 365 è presente in oltre 2 milioni di organizzazioni nel mondo, e almeno 500.000 aziende fanno uso di Dynamics 365 Customer Voice, inclusa la quasi totalità (97%) delle aziende Fortune 500. L’uso esteso di questo strumento rende l’attacco particolarmente insidioso, poiché si basa sull’invio di e-mail apparentemente legittime da account compromessi, con oggetti che parlano di fatture, estratti conto o trasferimenti di fondi.

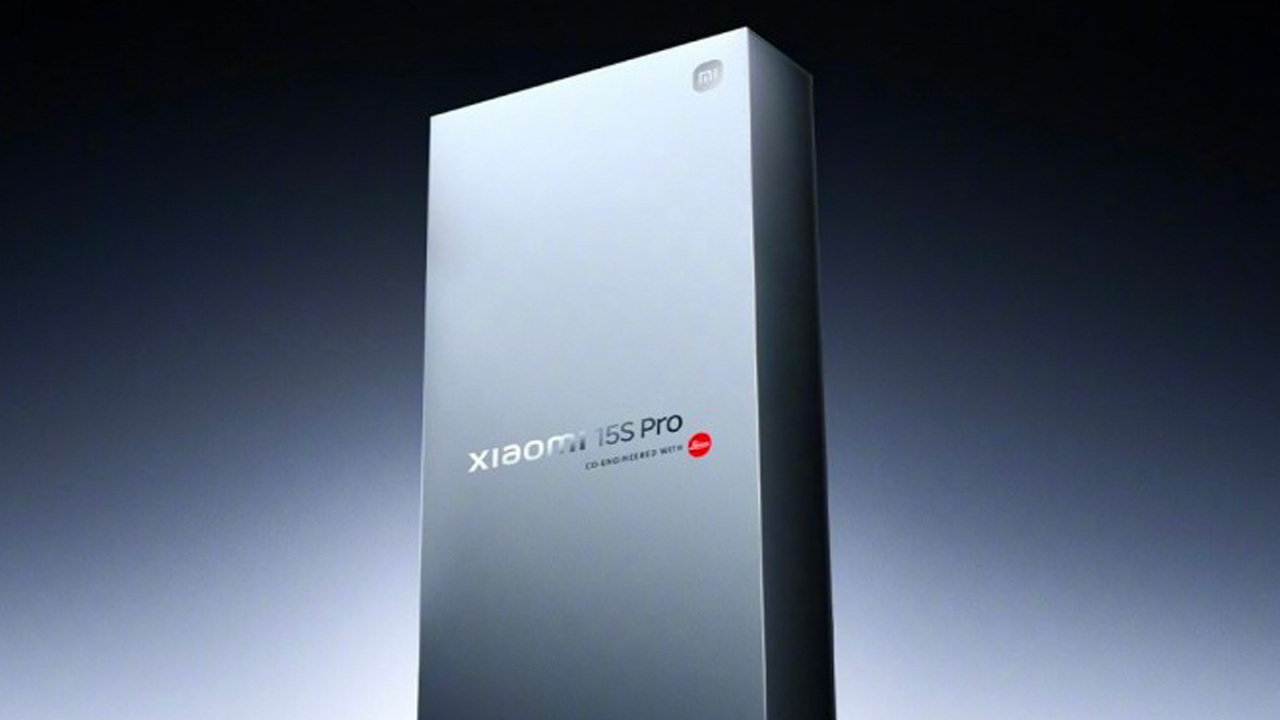

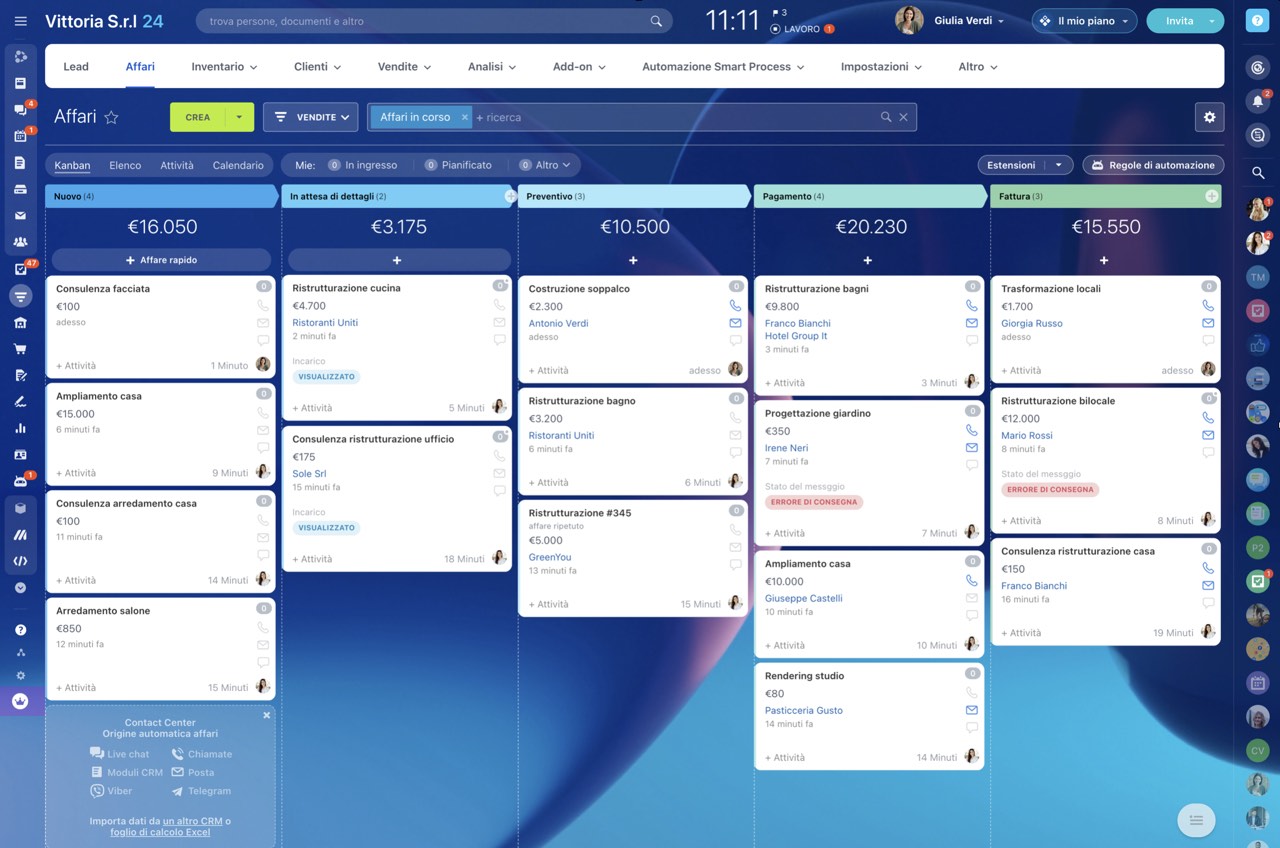

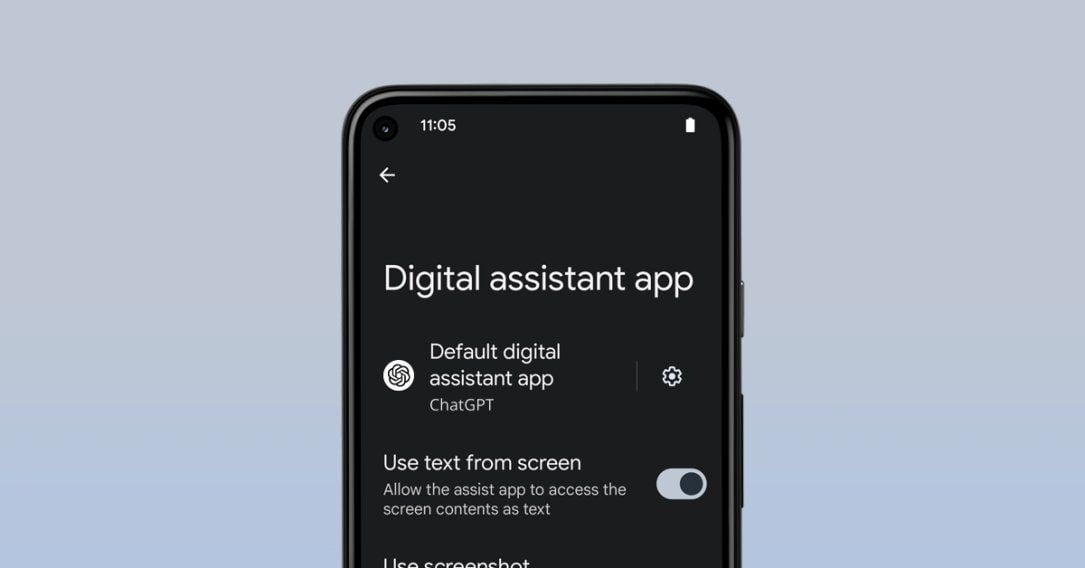

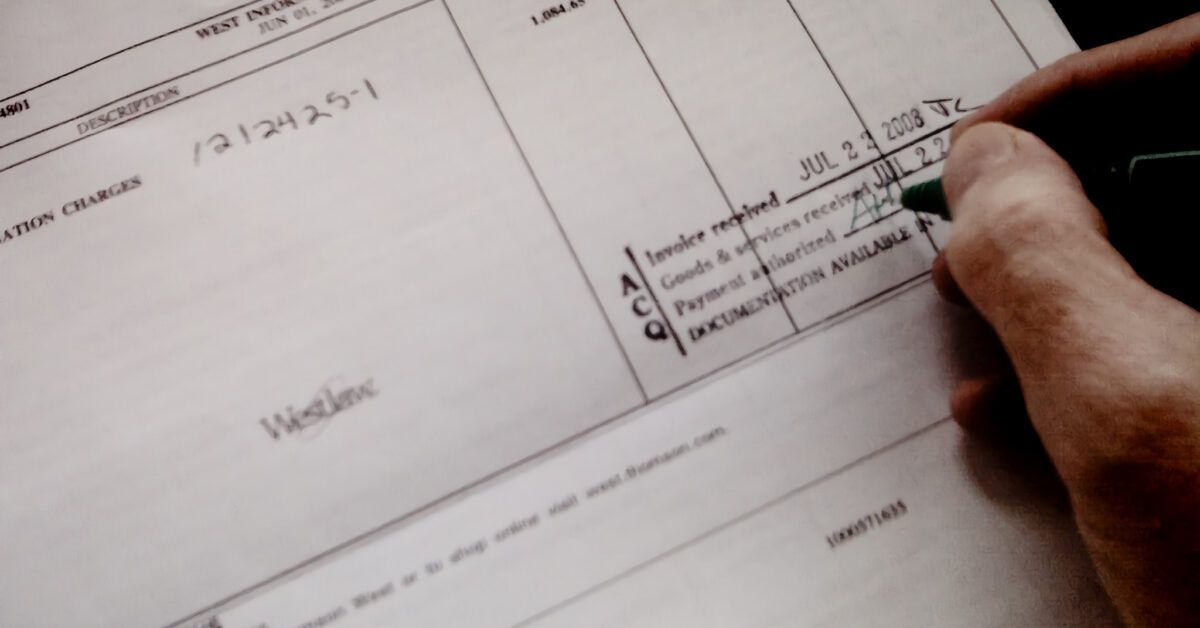

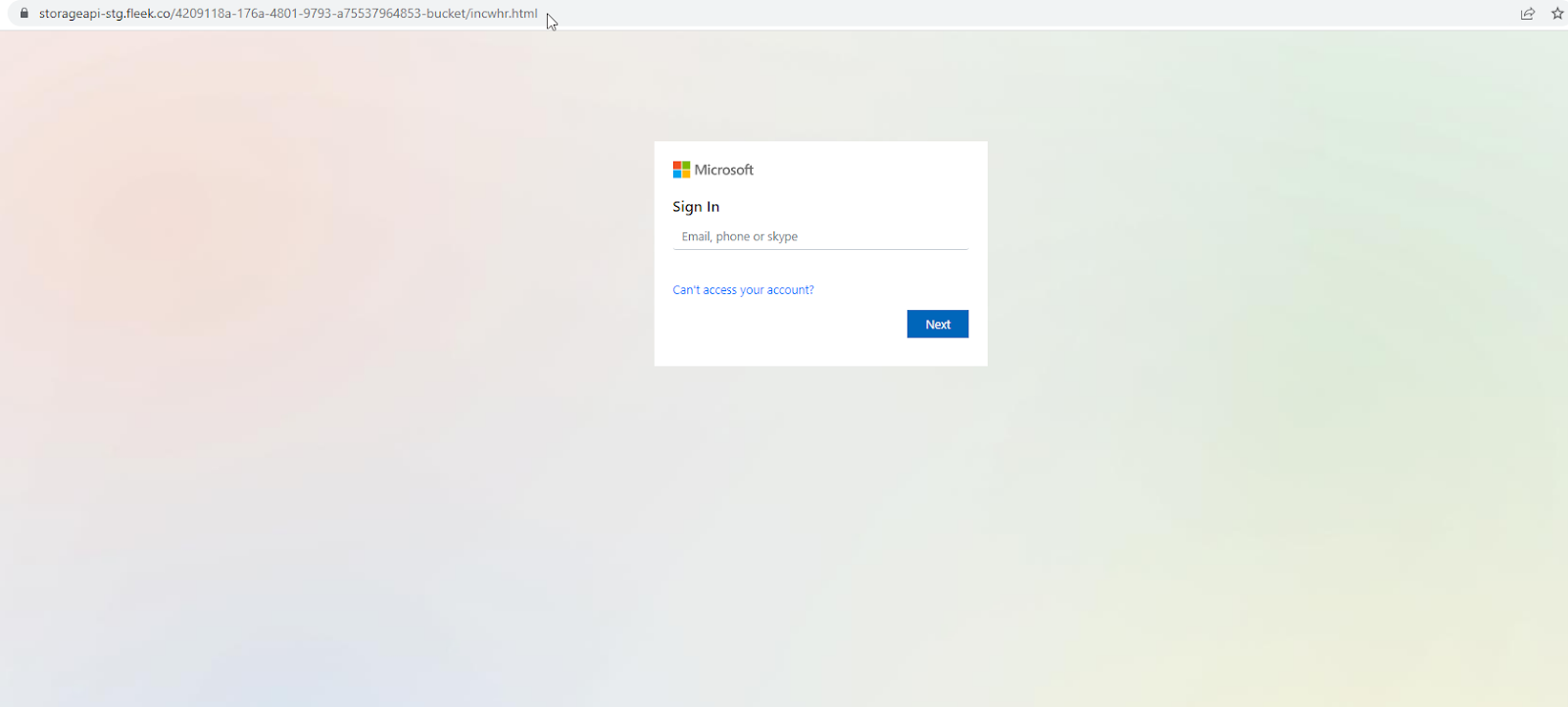

esempio di pagina di phishing bloccata da Microsoft

Attacco ben congegnato

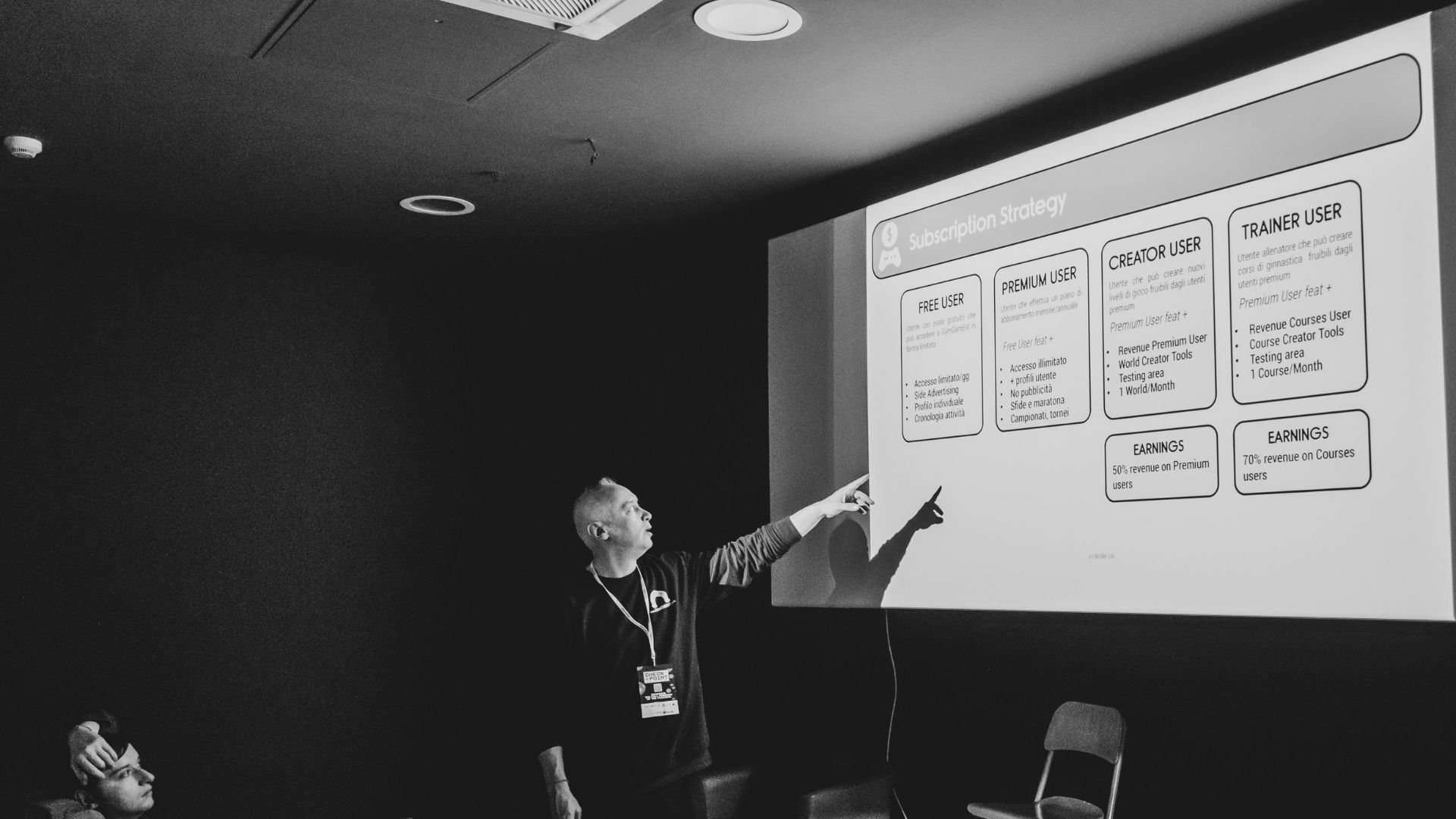

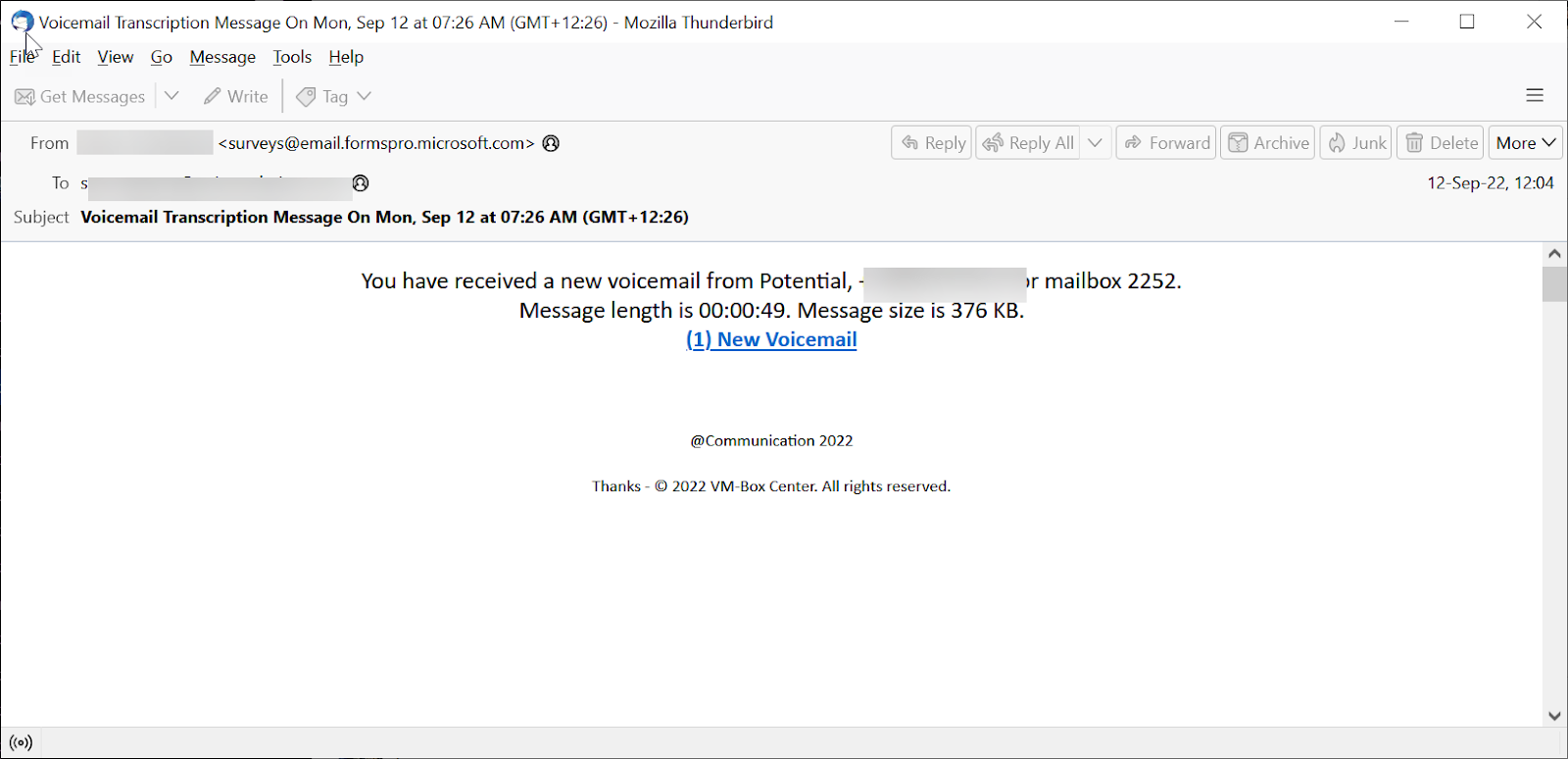

I criminali informatici coinvolti in questa campagna hanno già inviato oltre 3.370 e-mail fraudolente, raggiungendo più di un milione di caselle di posta elettronica in oltre 350 organizzazioni. Le vittime comprendono enti pubblici, istituzioni educative, testate giornalistiche, organizzazioni culturali e sanitarie. Il messaggio tipico contiene un link mascherato da notifica di un nuovo messaggio vocale o da documento PDF ospitato su Dynamics 365. Il trucco sta nella struttura dell’e-mail: graficamente curata, con contenuti coerenti e riferimenti apparentemente autentici, induce i destinatari a cliccare su link malevoli. Una volta cliccato, l’utente viene reindirizzato a una pagina CAPTCHA, elemento che serve a rafforzare la percezione di autenticità del messaggio. Successivamente, l’utente approda su una pagina di phishing che imita perfettamente la schermata di login di Microsoft, dove vengono richieste le credenziali personali.

Obiettivi e rischi

L’intento principale della campagna è il furto di credenziali. Una volta ottenute, gli attaccanti possono accedere a dati sensibili, manomettere sistemi interni, intercettare comunicazioni riservate, e persino causare interruzioni operative. Non è esclusa nemmeno la possibilità di sottrarre fondi o diffondere ulteriori malware sfruttando gli accessi rubati. Nonostante Microsoft abbia già bloccato diverse pagine di phishing legate alla campagna, alcuni messaggi sono comunque riusciti a eludere i sistemi di protezione e a raggiungere gli utenti prima che i link malevoli venissero disattivati. Questo sottolinea la velocità e l’adattabilità delle minacce informatiche moderne, che spesso riescono ad anticipare o aggirare anche i sistemi di difesa più avanzati.

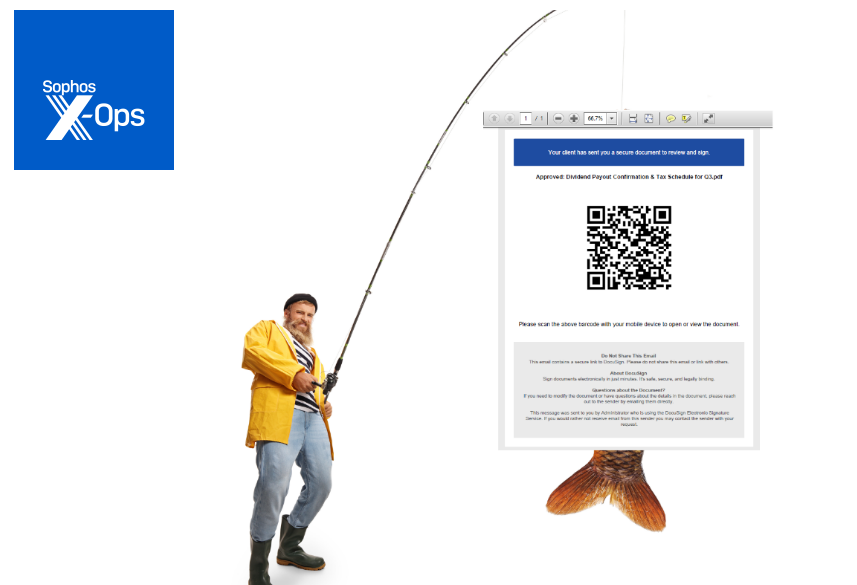

esempio di email di phishing

I consigli degli esperti

Check Point, che ha identificato la minaccia, è riuscita a bloccare la campagna su vari fronti, grazie a tecnologie capaci di estrarre e neutralizzare i link nocivi, e all’integrazione di nuovi livelli di sicurezza nei propri sistemi per intercettare minacce simili in futuro. Tuttavia, la protezione tecnologica non è sufficiente da sola: è fondamentale un approccio integrato che includa formazione del personale, vigilanza continua e l’adozione delle migliori pratiche nella gestione delle comunicazioni digitali.

I responsabili IT e della sicurezza delle organizzazioni dovrebbero quindi:

-

Informare regolarmente i dipendenti sull’esistenza di campagne di phishing sempre più sofisticate;

-

Invitare a verificare attentamente l’autenticità delle e-mail, soprattutto quelle che sembrano provenire da servizi Microsoft o che trattano temi finanziari;

-

Assicurarsi di disporre delle soluzioni di protezione per la posta elettronica più aggiornate e avanzate, in grado di identificare anomalie comportamentali e link sospetti;

-

Implementare sistemi di autenticazione a più fattori (MFA) per ridurre il rischio di compromissione degli account anche in caso di furto delle credenziali.

I ricercatori di Check Point hanno osservato truffe simili in passato, come documentato in questo articolo.

Leggi anche: “Phishing 3D: la nuova frontiera del phishing“

*illustrazione articolo progettata da CheckPointThe post Microsoft Dynamics 365 sotto attacco first appeared on Hackerjournal.it.