Sicherheit für Android-Smartphones: Welche Maßnahmen sollte man ergreifen?

Heutzutage trägt fast jeder ein kleines Hochsicherheitsrisiko in der Hosentasche. Ein Gerät, das permanent online ist, zahllose private Daten speichert und dabei oft weniger gesichert ist als der Briefkasten am Gartenzaun. Gemeint ist das Smartphone, genauer gesagt ein Android-Gerät. Es ist offen für vieles und manchmal leider auch für die falschen Dinge. Die spannende Frage [&hellip Der Beitrag Sicherheit für Android-Smartphones: Welche Maßnahmen sollte man ergreifen? erschien zuerst auf Androidmag.

Bildquelle: unsplash.com

Heutzutage trägt fast jeder ein kleines Hochsicherheitsrisiko in der Hosentasche. Ein Gerät, das permanent online ist, zahllose private Daten speichert und dabei oft weniger gesichert ist als der Briefkasten am Gartenzaun. Gemeint ist das Smartphone, genauer gesagt ein Android-Gerät.

Es ist offen für vieles und manchmal leider auch für die falschen Dinge. Die spannende Frage lautet also nicht, ob Schutz notwendig ist, sondern wie sich dieser am besten umsetzen lässt, ohne gleich wie ein IT-Forensiker wirken zu müssen.

So gelingt der Schutz vor neugierigen Blicken und fremden Fingern

Der erste Verteidigungsring eines Smartphones beginnt beim Sperrbildschirm. Genau hier wird oft geschludert, obwohl dieser Bereich darüber entscheidet, ob das Gerät offen wie ein Tagebuch auf dem Schulhof liegt oder sich konsequent abschirmt. Klassische Muster mögen bequem sein, doch lassen sie sich schnell erraten. Fingerabdrücke auf dem Display verraten allzu oft die geheimen Zickzack-Wege. Auch vierstellige PINs sind kein Hindernis, wenn ein paar schnelle Versuche genügen, um Zugriff zu erhalten.

Richtige Sicherheit beginnt mit einem komplexen Passwort in Kombination mit biometrischer Authentifizierung. Ein alphanumerisches Passwort mit sechs bis acht Zeichen, ergänzt durch Fingerabdruck oder Gesichtserkennung, bietet deutlich mehr Schutz.

Das gilt vor allem, wenn es ums Geld geht, sprich beim Online-Banking oder beim Spielen im um Geld, zum Beispiel an einem Slot wie Le Bandit, denn dort sollten Nutzer sehr vorsichtig sein, was den Umgang mit den eigenen Daten angeht. Besonders Gesichtserkennung sollte dreidimensional arbeiten, denn einfache 2D-Varianten lassen sich manchmal mit einem Foto überlisten. Zusätzlich lohnt sich ein Blick auf die automatische Sperre, die bei vielen Geräten zu lange offenbleibt. Bereits 30 Sekunden Inaktivität genügen, um den Zugriff wirksam zu blockieren.

Funktionen wie Smart Lock, die bestimmte Orte oder Geräte als „sicher“ einstufen, wirken im Alltag bequem, bergen jedoch Risiken. Das Smartphone erkennt die Umgebung, nicht jedoch die tatsächliche Absicht der Person, die es gerade in der Hand hält.

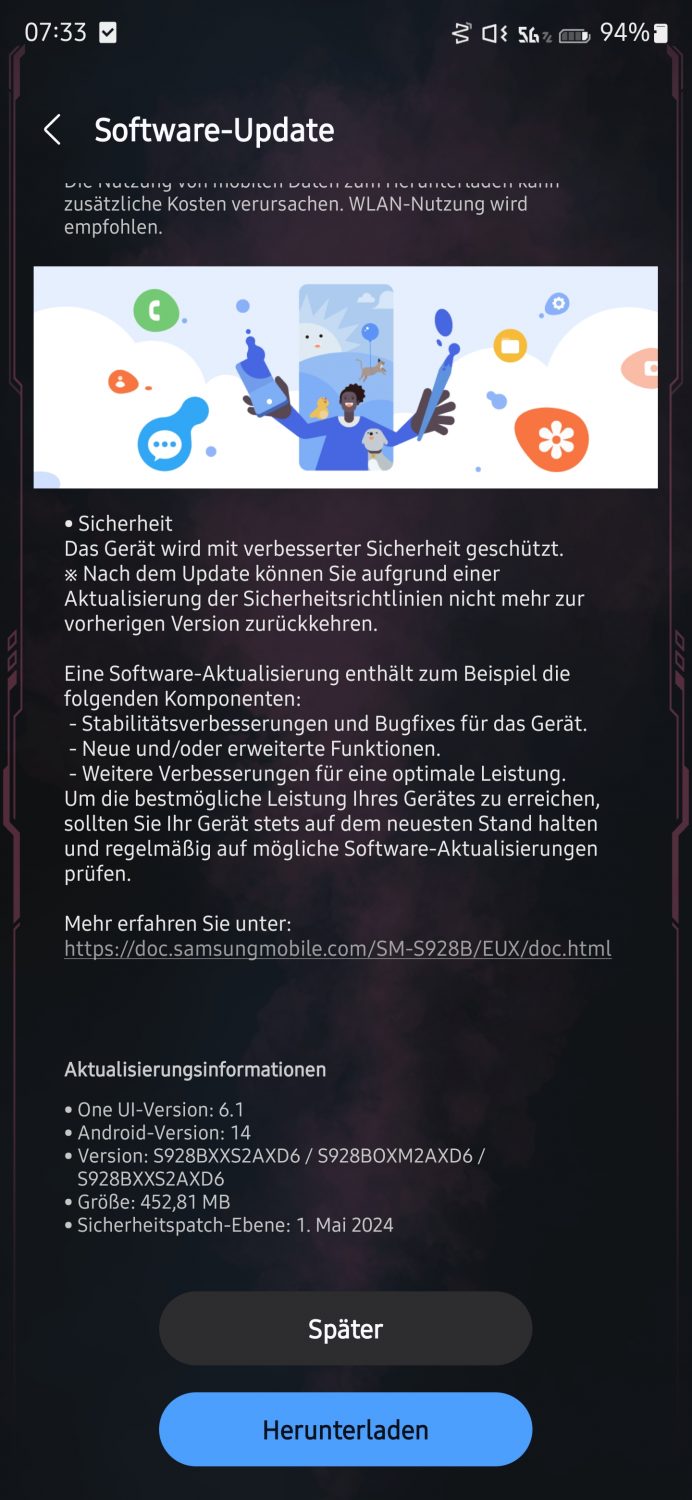

Updates nerven manchmal, retten aber häufig die digitale Privatsphäre

Diese kleinen Benachrichtigungen, die sich hartnäckig am oberen Bildschirmrand festbeißen, tauchen grundsätzlich dann auf, wenn keine Zeit bleibt. Schnell weggewischt, später vielleicht installiert oder eben nie. Genau dieses Aufschieben bringt ein Gerät in Gefahr. Updates sind nicht bloß Kosmetik oder optische Spielereien. Vielmehr schließen sie Sicherheitslücken, die in vielen Fällen bereits aktiv ausgenutzt werden.

Hersteller wie Google liefern regelmäßig Sicherheits-Patches. Andere Anbieter zeigen sich weniger engagiert. Bei älteren Geräten lohnt sich deshalb ein Blick in die Einstellungen. Dort zeigt sich, ob das Betriebssystem noch gepflegt wird oder längst in digitalen Dornröschenschlaf gefallen ist. Wenn dort über Monate keine Aktualisierung auftaucht, schrillen die Alarmglocken.

Nicht nur das Betriebssystem verlangt Aufmerksamkeit. Auch Apps benötigen regelmäßig Wartung. Entwickler verbessern nicht nur Funktionen, sie reagieren auch auf neue Bedrohungen. Wer automatische Updates aktiviert, bleibt auf der sicheren Seite und muss nicht jede Woche manuell prüfen, ob die digitale Tür offensteht.

Übergriffige Apps erkennen und entwaffnen

Manche Anwendungen benehmen sich wie schlechte Gäste. Sie kommen zur Tür herein, nehmen Platz, greifen in den Kühlschrank und notieren sich gleich noch die Telefonnummern aus dem Adressbuch. Besonders beliebt sind dabei Berechtigungen für Mikrofon, Kamera, SMS, Standort oder Kontakte. All das sind sensible Bereiche, in denen keine App etwas zu suchen hat, deren eigentlicher Zweck ganz woanders liegt.

Ab Android 11 gibt es die Möglichkeit, Zugriffsrechte nur einmalig zu vergeben. Ein kluges System, das vor allem bei misstrauischen Anwendungen von Vorteil ist. Im Berechtigungsmanager lassen sich alle zugeteilten Rechte bequem einsehen und bei Bedarf auch entziehen. Die eine oder andere App dürfte dabei für Überraschung sorgen, da sich oft mehr Rechte eingenistet haben, als erwartet. Apps, die ohne triftigen Grund auf das Mikrofon zugreifen oder den Standort erfassen möchten, lassen sich im Zweifelsfall auch komplett entfernen.

Google Play Protect als Schutzengel mit begrenzter Reichweite

Play Protect scannt installierte Anwendungen, prüft ihre Herkunft und warnt bei verdächtigem Verhalten. Das klingt gut, reicht allerdings nicht immer aus. Sobald Apps aus unbekannten Quellen stammen oder über Drittanbieter-APK-Dateien installiert werden, stößt der eingebaute Schutz an seine Grenzen.

Ein zusätzlicher Virenscanner kann in solchen Fällen sinnvoll sein. Viele Programme erkennen nicht nur bekannte Bedrohungen, sondern werten auch App-Verhalten aus, warnen vor Phishing-Versuchen und blockieren gefährliche Webseiten. Anbieter wie Bitdefender oder Kaspersky bieten darüber hinaus Extras wie App-Sperren, Foto-Fallen bei Diebstahl oder integrierte VPNs.

Mobil unterwegs mit Sicherheitsrisiken

Öffentliche WLAN-Netze versprechen schnellen Zugang, verbergen aber nicht selten eine Falle. Wer unverschlüsselt surft, liefert seine Daten auf dem Silbertablett aus. Angreifer sitzen im selben Netzwerk und lesen mit, was an Login-Daten oder Zahlungsinformationen über die Leitung läuft.

Ein VPN sorgt in solchen Situationen für sicheren Tunnelverkehr. Alle Daten werden verschlüsselt übertragen, auch in offenen Netzen. Zusätzlich lohnt es sich, automatische WLAN-Verbindungen zu deaktivieren, um zu verhindern, dass das Smartphone sich selbstständig in bekannte Netzwerke einklinkt.

Bluetooth sollte nur dann aktiviert sein, wenn es wirklich gebraucht wird. Besonders in öffentlichen Bereichen ist der Kurzstreckenfunk ein Einfallstor für Angriffe, bei denen sich Geräte ohne Zustimmung koppeln oder Daten klauen.

Ähnlich sieht es mit öffentlichen USB-Ladestationen aus. Die praktische Stromquelle am Bahnhof kann sich schnell als Spionagewerkzeug entpuppen. Wer hier auf Nummer sicher gehen möchte, verwendet am besten Netzteil oder Powerbank.

Wenn das Smartphone plötzlich weg ist

Der Schockmoment, wenn das Display schweigt und der Bildschirm nicht mehr aufleuchtet, ist selten angenehm. Gut, wenn in diesem Fall bereits Vorkehrungen getroffen wurden. Mit der Funktion „Mein Gerät finden“ lässt sich das Smartphone über das Google-Konto orten, sperren oder aus der Ferne löschen.

Damit das funktioniert, muss der Standort aktiviert sein und eine Verbindung zum Internet bestehen. Notfallkontakte und medizinische Hinweise lassen sich auf dem Sperrbildschirm hinterlegen. So bleibt das Gerät zwar geschützt, gibt aber im Notfall dennoch wichtige Informationen preis.

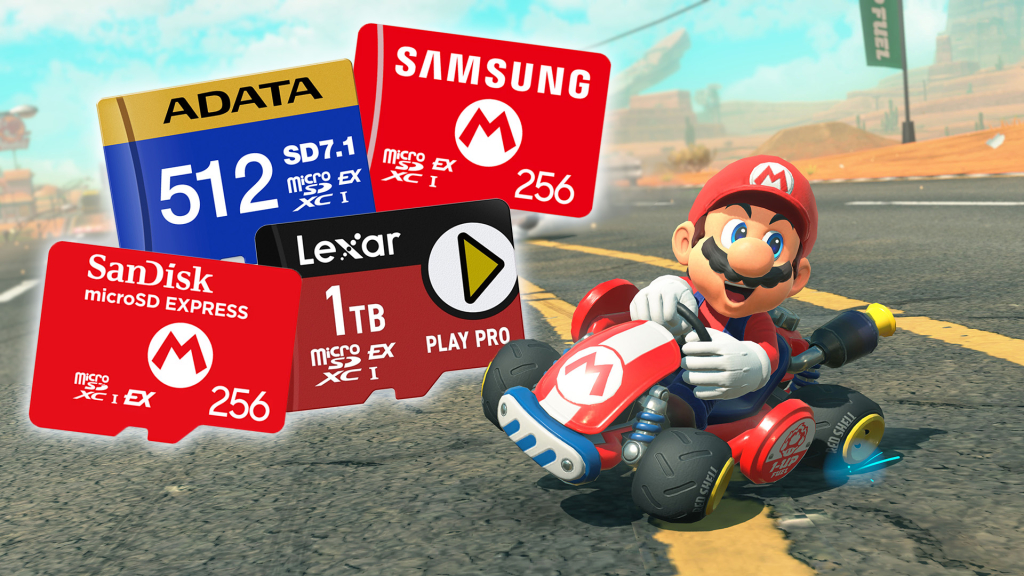

SD-Karten sollten ebenfalls verschlüsselt sein, da sie sich sonst einfach entnehmen und auslesen lassen. Regelmäßige Backups, ob in der Cloud oder auf einem lokalen Speicher, sorgen dafür, dass Daten nicht für immer verloren sind.

Ein paar Handgriffe mit großer Wirkung

Der beste Schutz beginnt oft bei den kleinen Dingen. Apps, die nicht mehr genutzt werden, sollten gelöscht werden. Sie verbrauchen Ressourcen und bilden unnötige Angriffsflächen. Drittanbieter-Launcher oder alternative Tastaturen greifen tief ins System ein und sollten nur dann installiert werden, wenn ein klarer Nutzen besteht.

Das Google-Konto verdient eine starke Absicherung durch Zwei-Faktor-Verifizierung. Auch Funktionen wie der „Sichere Ordner“ bieten eine gute Möglichkeit, besonders vertrauliche Daten separat abzulegen. Entwickleroptionen und USB-Debugging gehören deaktiviert, sobald sie nicht mehr gebraucht werden.

Der Beitrag Sicherheit für Android-Smartphones: Welche Maßnahmen sollte man ergreifen? erschien zuerst auf Androidmag.

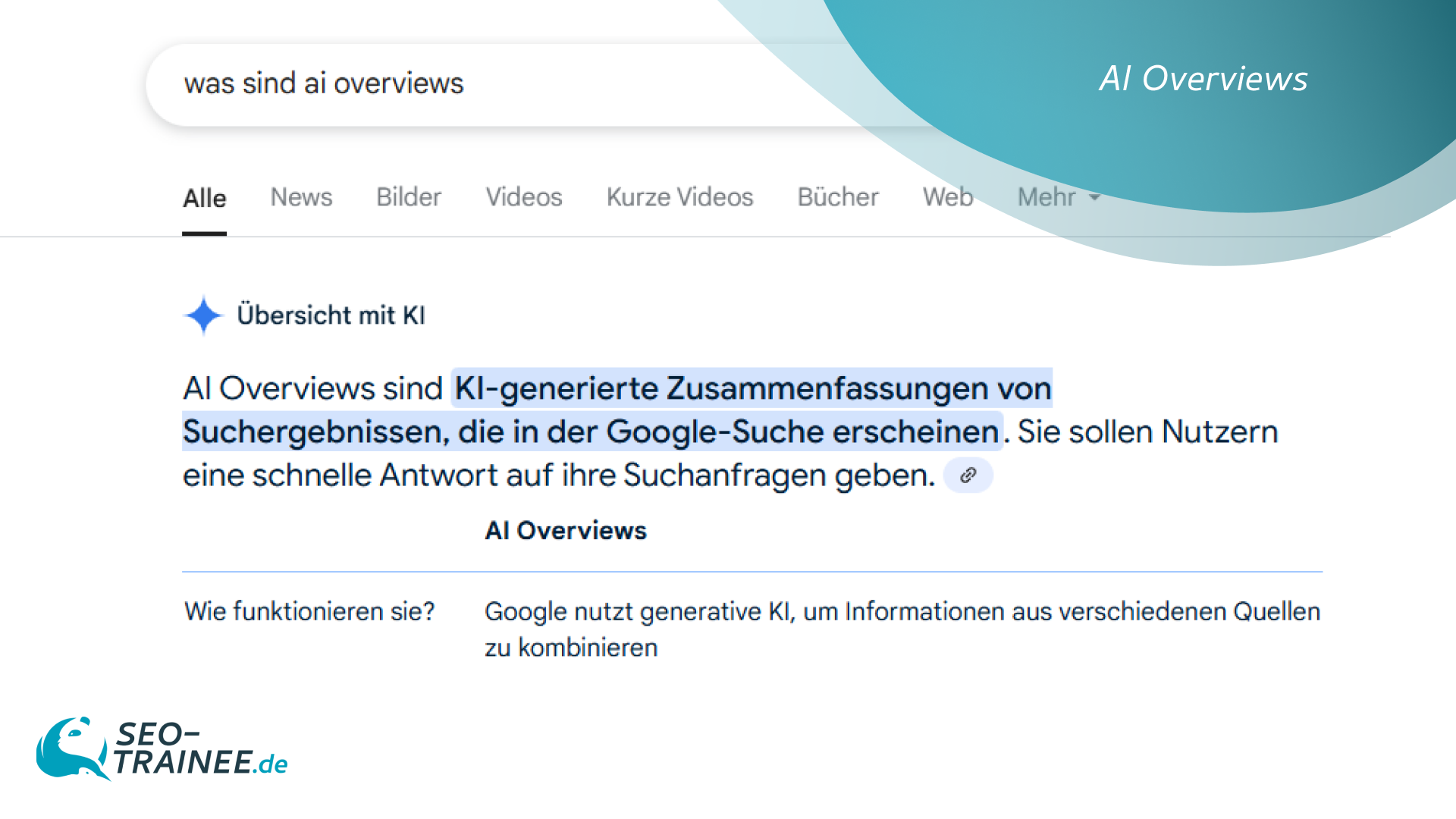

,regionOfInterest=(267,198)&hash=6b09ba291ef39bc72e25dff163ab2d9c9d6cff796f82c8b6647f659134332c55#)

,regionOfInterest=(1005,585)&hash=50654f920e8a4ff0d91b61439570ce284204e789fe4594036d25869137c2d1b0#)

,regionOfInterest=(1256,559)&hash=431b8db82485484fd1097905c8f95fcbf7ad5792be9b5e3b0f1be5d8fcbc6b50#)

![waipu.tv Comfort nur 1 Euro pro Monat [mehr als 230 TV-Sender, 200+ in HD]](https://www.macerkopf.de/wp-content/uploads/2025/06/waipu190625.jpg)

![SEO-Relaunch: 7 Punkte, die nicht verhandelbar sein dürfen! [Search Camp 377]](https://blog.bloofusion.de/wp-content/uploads/2025/06/Search-Camp-Canva-377.png)

![Das HR-Power-Pack: SEO, SEA + Social Ads für die Mitarbeitergewinnung [Search Camp 376]](https://blog.bloofusion.de/wp-content/uploads/2025/05/Search-Camp-Canva-376.png)

![SEO-Monatsrückblick Mai 2025: AIOs, AI Mode, llms.txt + mehr [Search Camp 375]](https://blog.bloofusion.de/wp-content/uploads/2025/06/Search-Camp-Canva-375.png)

![Deals: XL-Eismaschine - Dieses starke Gerät hat das Zeug ein wahrer Sommer-Hit zu werden! [Anzeige]](https://images.cgames.de/images/gamestar/4/klarstein-sweet-swirl-eismaschine-teaser_6359887.jpg?#)

:quality(80)/p7i.vogel.de/wcms/f9/41/f9414ce31e8109abe69fe576bf3bfdcb/0125224403v2.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/09/6a/096ad833b4ff28862dfb18e0dc3ea094/0125079793v1.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/f5/6a/f56a8dc563be39d4430039d1a931f114/0124922822v1.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/57/10/5710f3147838b737126b59f13e6fcf62/0125079681v2.jpeg?#)