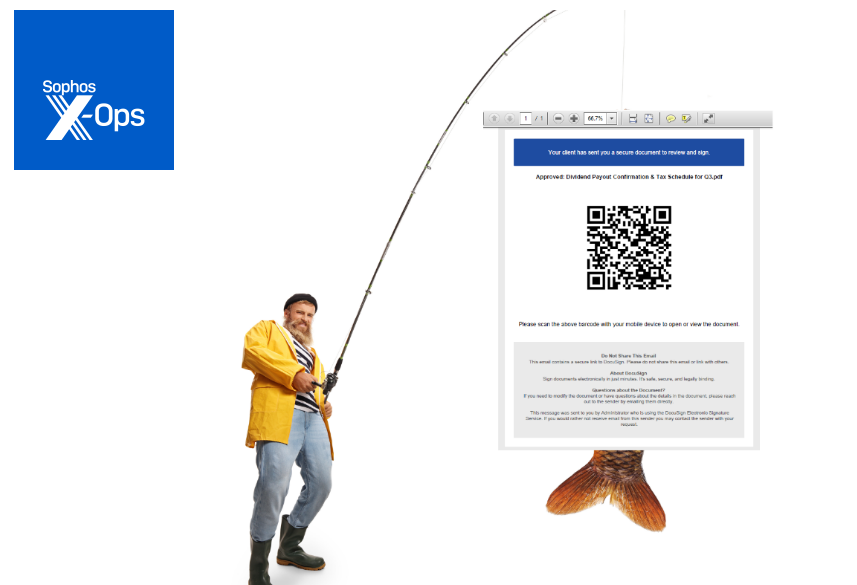

Lumma Stealer: tecniche di infezione del malware

In seguito allo smantellamento dell'infrastruttura, Microsoft ha elencato le principali tecniche usate per la distribuzione di Lumma Stealer. The post Lumma Stealer: tecniche di infezione del malware appeared first on Punto Informatico.

In seguito allo smantellamento dell'infrastruttura, Microsoft ha elencato le principali tecniche usate per la distribuzione di Lumma Stealer.

The post Lumma Stealer: tecniche di infezione del malware appeared first on Punto Informatico.

/https://www.ilsoftware.it/app/uploads/2023/07/hacker-malware-3.jpg)

/https://www.ilsoftware.it/app/uploads/2025/02/Incogni-tool-privacy.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/143.jpg)

/https://www.html.it/app/uploads/2025/02/visual-studio-code.png)

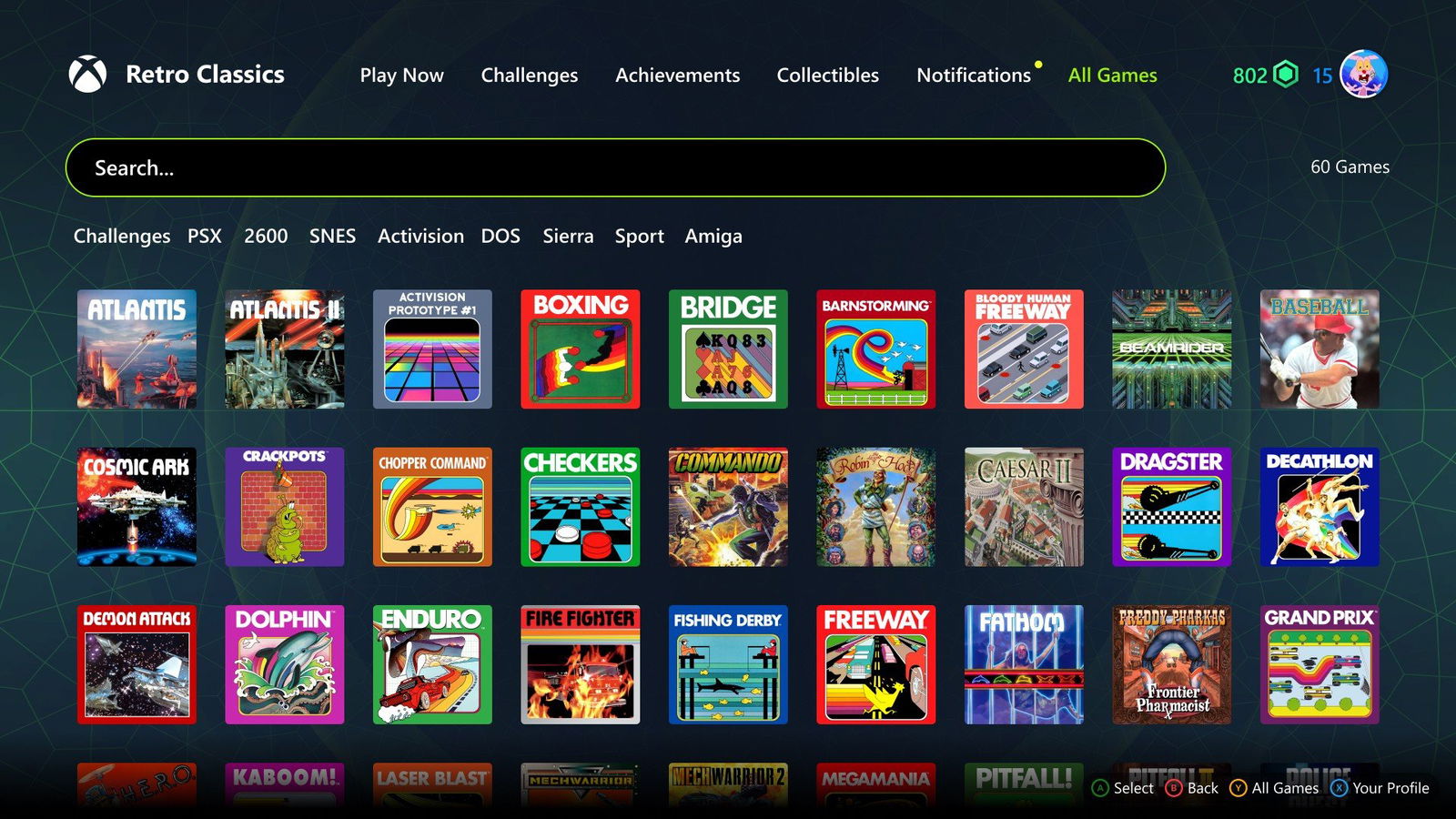

![Xbox Game Pass, ecco gli ultimi giochi gratis di maggio [AGG.]](https://cdn.spaziogames.it/storage/media/2023/06/2518/xbox-game-pass.jpg)