Diese Website verwendet Cookies. Durch die weitere Nutzung der Website stimmen Sie der Verwendung von Cookies zu.

Alle

chip.de

androidnext.de

mobiflip

heise.de

teltarif.de

tecchannel.de

androidpit.de

wparea.de

netzwelt

computerbase.de

notebookcheck.com

smartdroid

inside-handy.de

tabtech.de

androidmag.de

notebookcheck.com

allaboutsamsung.de

technikfaultier.com

technikblog_ch

netvertible-news

windowsunited.de

huaweiblog.de

mobilbranche_de

threema.ch

chip.de

newgadgets.de

iphoneblog.de

iphone-ticker.de

heise.de

mactechnews.de

appgefahren

macerkopf

apfelpage

synology.com

apfelnews.eu

apfeltalk.de

hueblog.de

bitsundso.de

itopnews.de

mobilemacs.de

Interview: Laura Schwarz von Airship über die...

Mai 12, 2025 0

SetApp launcht alternativen App Store, Projek...

Mai 12, 2025 0

AVOW schließt sich mit dem ehemaligen GameBak...

Mai 12, 2025 0

Apple wehrt sich gegen Milliardenstrafe und w...

Mai 12, 2025 0

Alle

onlinemarketing.de

allfacebookde

off-the-record.de

onlinemarketingrockstars.de

sistrix.de

seokratie-gmir

blog.hubspot.de

konversionskraft

internetkapitaene.de

t3n.de

adzine.de

dergoogleprodukt-kompass

usabilityblog-rssfeed

typepad-Ikiz

shopbetreiber-blog.de

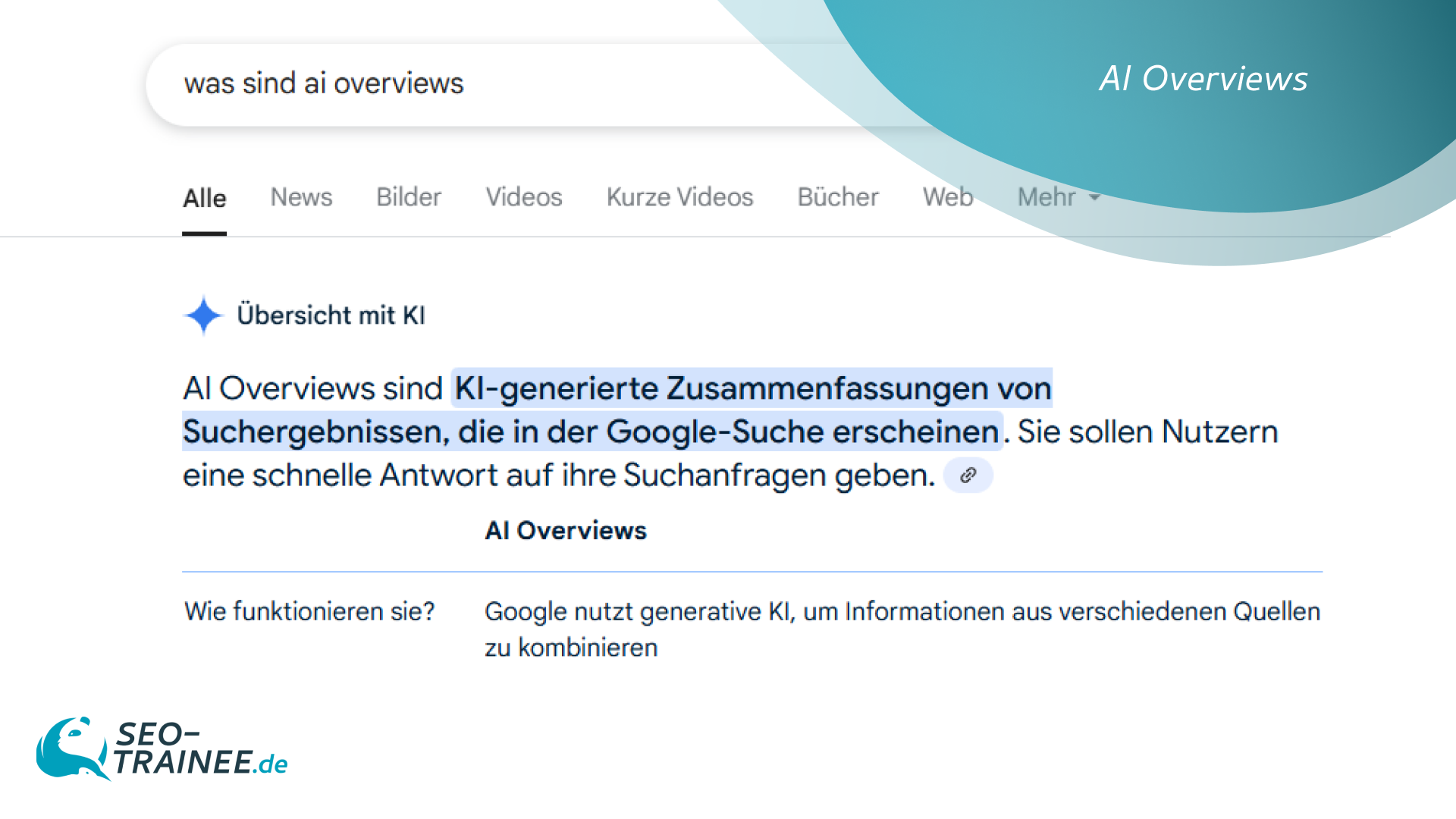

seo-trainee.de

t3n.de

upload

impulse.de

contentmanager.de

seo-book.de

projecter.de

- Startseite

- LIVE TV

-

Technologie

- Alle

- chip.de

- androidnext.de

- mobiflip

- heise.de

- teltarif.de

- tecchannel.de

- androidpit.de

- wparea.de

- netzwelt

- computerbase.de

- notebookcheck.com

- smartdroid

- inside-handy.de

- tabtech.de

- androidmag.de

- notebookcheck.com

- allaboutsamsung.de

- technikfaultier.com

- technikblog_ch

- netvertible-news

- windowsunited.de

- huaweiblog.de

- mobilbranche_de

- threema.ch

- chip.de

- newgadgets.de

- iphoneblog.de

- iphone-ticker.de

- heise.de

- mactechnews.de

- appgefahren

- macerkopf

- apfelpage

- synology.com

- apfelnews.eu

- apfeltalk.de

- hueblog.de

- bitsundso.de

- itopnews.de

- mobilemacs.de

-

Marketing

- Alle

- onlinemarketing.de

- allfacebookde

- off-the-record.de

- onlinemarketingrockstars.de

- sistrix.de

- seokratie-gmir

- blog.hubspot.de

- konversionskraft

- internetkapitaene.de

- t3n.de

- adzine.de

- dergoogleprodukt-kompass

- usabilityblog-rssfeed

- typepad-Ikiz

- shopbetreiber-blog.de

- seo-trainee.de

- t3n.de

- upload

- impulse.de

- contentmanager.de

- seo-book.de

- projecter.de

- Spiele

- Sicherheit

- Füge deinen Feed hinzu

- Nachrichtenquelle

,regionOfInterest=(225,152)&hash=ffd23fabdf1869757dfb76efeee20728411bdd5dd733efea8e636a2a3ce50444#)

![waipu.tv Comfort nur 1 Euro pro Monat [mehr als 230 TV-Sender, 200+ in HD]](https://www.macerkopf.de/wp-content/uploads/2025/06/waipu190625.jpg)

![SEO-Relaunch: 7 Punkte, die nicht verhandelbar sein dürfen! [Search Camp 377]](https://blog.bloofusion.de/wp-content/uploads/2025/06/Search-Camp-Canva-377.png)

![Das HR-Power-Pack: SEO, SEA + Social Ads für die Mitarbeitergewinnung [Search Camp 376]](https://blog.bloofusion.de/wp-content/uploads/2025/05/Search-Camp-Canva-376.png)

![SEO-Monatsrückblick Mai 2025: AIOs, AI Mode, llms.txt + mehr [Search Camp 375]](https://blog.bloofusion.de/wp-content/uploads/2025/06/Search-Camp-Canva-375.png)

![Deals: XL-Eismaschine - Dieses starke Gerät hat das Zeug ein wahrer Sommer-Hit zu werden! [Anzeige]](https://images.cgames.de/images/gamestar/4/klarstein-sweet-swirl-eismaschine-teaser_6359887.jpg?#)

:quality(80)/p7i.vogel.de/wcms/f9/41/f9414ce31e8109abe69fe576bf3bfdcb/0125224403v2.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/09/6a/096ad833b4ff28862dfb18e0dc3ea094/0125079793v1.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/f5/6a/f56a8dc563be39d4430039d1a931f114/0124922822v1.jpeg?#)

:quality(80)/p7i.vogel.de/wcms/57/10/5710f3147838b737126b59f13e6fcf62/0125079681v2.jpeg?#)